リモートアクセス型トロイの木馬(RAT) は、コンピュータをハイジャックしたり、友人といたずらしたりする場合に、この世界にとって大きなリスクであることが常に証明されています。 RAT は、オペレータがコンピュータを攻撃し、不正なリモート アクセスを取得できるようにする悪意のあるソフトウェアです。 RAT は何年も前から存在しており、最新のウイルス対策ソフトウェアでも RAT を見つけるのは困難なため、依然として存在します。

この記事では、リモート アクセス トロイの木馬とは何かを確認し、利用可能な検出と削除のテクニックについて説明します。また、CyberGate、DarkComet、Optix、Shark、Havex、ComRat、VorteX Rat、Sakura、KjW0rm などの一般的な RAT のいくつかについても簡単に説明します。

リモート アクセス トロイの木馬とは何ですか

リモート アクセス トロイの木馬のほとんどは、悪意のある電子メール、不正なプログラム、どこにも連れて行かない Web リンクとしてダウンロードされます。 RAT はキーロガー プログラムのような単純なものではありません。RAT は攻撃者に次のような多くの機能を提供します。

- キーロギング: キーストロークが監視され、そこからユーザー名、パスワード、その他の機密情報が復元される可能性があります。

- 画面キャプチャ: スクリーンショットを取得して、コンピューターで何が起こっているかを確認できます。

- ハードウェアメディアキャプチャ:RAT はウェブカメラとマイクにアクセスして、あなたとあなたの周囲を録画し、プライバシーを完全に侵害する可能性があります。

- 管理権限: 攻撃者は、ユーザーの許可なしに、設定を変更したり、レジストリ値を変更したり、その他のさまざまな操作をコンピューターに対して実行する可能性があります。 RAT は、攻撃者に管理者レベルの権限を与えることができます。

- オーバークロック:攻撃者はプロセッサの速度を上げる可能性があります。システムをオーバークロックすると、ハードウェア コンポーネントが損傷し、最終的には灰になってしまう可能性があります。

- その他のシステム固有の機能s: 攻撃者は、ファイル、パスワード、チャットなどを含む、コンピュータ上のあらゆるものにアクセスできます。

リモート アクセス トロイの木馬の仕組み

リモート アクセス トロイの木馬は、サーバー/クライアント構成で提供されます。サーバーは被害者の PC に秘密裏にインストールされ、クライアントは GUI またはコマンド インターフェイスを通じて被害者の PC にアクセスできます。サーバーとクライアント間のリンクは特定のポートで開かれ、サーバーとクライアントの間で暗号化された通信またはプレーンな通信が行われる可能性があります。ネットワークと送受信されるパケットが適切に監視されていれば、RAT を特定して削除できます。

RAT攻撃の防止

RAT は次からコンピュータに侵入します。スパムメール、悪意を持ってプログラムされたソフトウェア、または他のソフトウェアやアプリケーションの一部としてパッケージ化されています。 RAT を検出して排除できる優れたウイルス対策プログラムをコンピュータに常にインストールしておく必要があります。 RAT は他の一般的なアプリケーションと同じようにランダムな名前でインストールされるため、RAT を検出するのは非常に困難な作業です。そのため、そのためには非常に優れたウイルス対策プログラムが必要です。

ネットワークを監視するまた、インターネット経由で個人データを送信するトロイの木馬を検出する良い方法にもなります。

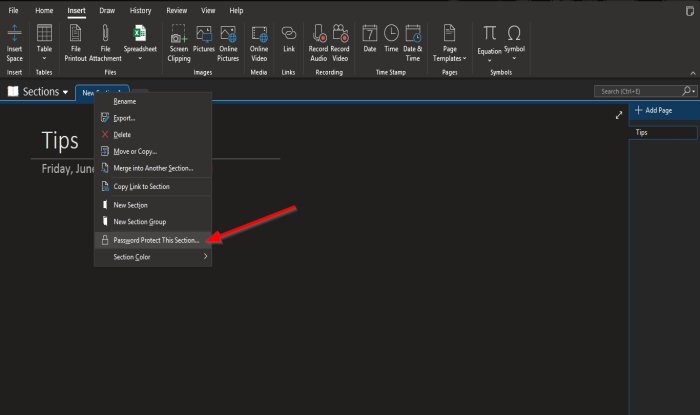

リモート管理ツールを使用しない場合は、リモート アシスタンス接続を無効にするあなたのコンピュータに。 [システムのプロパティ] > [リモート] タブ > [チェックを外す] で設定を取得します。このコンピュータへのリモート アシスタンス接続を許可しますオプション。

オペレーティング システム、インストールされているソフトウェア、特にセキュリティプログラムが更新されましたいつでも。また、信頼できない、不明な送信元からのメールはクリックしないようにしてください。公式 Web サイトまたはミラー以外のソースからソフトウェアをダウンロードしないでください。

RAT攻撃後

攻撃を受けたことがわかったら、最初のステップは、システムをインターネットおよびネットワークに接続している場合は接続を切断することです。パスワードやその他の機密情報をすべて変更し、別のクリーンなコンピューターを使用してアカウントが侵害されていないかどうかを確認します。銀行口座に不正な取引がないか確認し、コンピュータ内のトロイの木馬について直ちに銀行に通知してください。次に、コンピューターをスキャンして問題がないか確認し、RAT を削除するための専門家の支援を求めます。ポート 80 を閉じることを検討してください。ファイアウォールポートスキャナーすべてのポートを確認します。

後戻りして攻撃の背後にいた人物を知ることもできますが、専門家の助けが必要です。通常、RAT は検出されたら削除できますが、Windows を新規インストールして完全に削除することもできます。

一般的なリモート アクセス型トロイの木馬

現在、多くのリモート アクセス トロイの木馬が活動しており、数百万台のデバイスに感染しています。最も悪名高いものについては、この記事で説明します。

- サブ7: NetBus (古い RAT) を逆から綴った「Sub7」は、ホスト PC を制御できる無料のリモート管理ツールです。セキュリティの専門家はこのツールをトロイの木馬として分類しており、コンピュータにこのツールが存在すると潜在的に危険である可能性があります。

- バックオリフィス:Back Orifice 2000 は、もともとリモート管理を目的とした無料ツールですが、このツールがリモート アクセス トロイの木馬に変換されるまでに時間はかかりませんでした。このツールがトロイの木馬であるという論争がありましたが、開発者はこれがリモート管理アクセスを提供する正規のツールであるという事実に基づいています。このプログラムは現在、ほとんどのウイルス対策プログラムによってマルウェアとして識別されています。

- ダークコメット:これは、スパイ行為に使用できる多くの機能を備えた、非常に拡張性の高いリモート管理ツールです。このツールはシリア内戦にも関連しており、政府が民間人をスパイするためにこのツールを使用したと報告されている。このツールはすでに広範囲に悪用されており、開発者はさらなる開発を中止しました。

- サメ: 高度なリモート管理ツールです。初心者やアマチュアハッカー向けではありません。セキュリティ専門家や上級ユーザー向けのツールだという。

- ヘイベックス: このトロイの木馬は、産業部門に対して広範囲に使用されています。産業用制御システムの存在を含む情報を収集し、それをリモート Web サイトに渡します。

- 彼らは成長していない: 選択したインストーラーに含まれるリモート アクセス トロイの木馬。これは、コンピュータに何らかのツールをインストールしていることを示していますが、マルウェアもインストールされます。

- KjW0rm: このトロイの木馬は多くの機能を備えていますが、多くのウイルス対策ツールによってすでに脅威としてマークされています。

これらのリモート アクセス トロイの木馬は、多くのハッカーが数百万台のコンピュータに侵入するのに役立ちました。これらのツールに対する保護は必須であり、ユーザーに警告を与える優れたセキュリティ プログラムを使用するだけで、これらのトロイの木馬によるコンピュータの侵害を防ぐことができます。

この投稿は、RAT に関する有益な記事を目的としたものであり、RAT の使用を促進するものではありません。あなたの国では、そのようなツールの使用に関していくつかの法規制がある場合があります。

について詳しく読むリモート管理ツールここ。

![Windows Server システム状態のバックアップが失敗する [修正]](https://rele.work/tech/hayato/wp-content/uploads/2024/01/Windows-Server-System-State-Backup-Fails.png)