トールの略語ですオニオンルーター。名前からはルーターであることがわかりますが、実際にはブラウザーです。 Tor は、インターネット上の匿名性とプライバシーを象徴するブラウザです。 Tor のこのレビューでは、Tor がどのように機能するのか、またインターネットを閲覧する際に Tor がどのように匿名性を提供するのかについて説明します。

Tor ブラウザのレビュー

Tor と他のブラウザ

Microsoft Edge、Mozilla Firefox、Google Chrome は匿名で閲覧できる機能 (InPrivate モードと InCognito モード) を提供していますが、Web トラフィックの送信元と宛先の間に仲介者が存在する場合、依然として遅れをとっています。 Web を閲覧したり、電子メールを送信したり、オーディオ/ビデオなどをダウンロードしたりすると、データはパケットの形式で送信されます。

各データ パケットには、データ パケットの送信元と宛先を示すヘッダーがあります。暗号化された接続を使用している場合でも、パケット ヘッダーは脆弱です。送信元と宛先の間に座っている人は誰でもパケット ヘッダーを読んで、あなたとあなたのブラウジング習慣について知ることができます。スヌープする人々には、ISP、広告代理店、そして場合によっては政府機関も含まれます。そのため、あなたのブラウジングやインターネット上で見るものは、他の人があなたについて収集した情報の影響を受けます。

Tor が必要な理由

Tor は、ユーザーのプライバシーを最大限に重視して開発されました。人々は Tor を使用して機密メールを送信します。 Tor の高度なセキュリティにより、ハッカーは電子メールの発信元、つまり送信者の場所を知ることができなくなります。以下は、地球上で利用可能な最も安全なブラウザを誰が必要としているのかを明らかにする Tor の使用例です。

- データを匿名で送信できます。

- データがリレーから別のリレーに転送されるとすぐに痕跡が削除されるため、痕跡を残さずに Web サーフィンを行うことができます。リレーについてはすぐに次のセクションで説明します。

- ISP はあなたが何にアクセスしようとしているのかわからないため、あなたの国では検閲されている Web サイトを表示できます。

- 誰が Web サイトをホストしているのか誰も知らないため、検閲が難しい Web サイトをホストできます。

Tor の用途は数多くあります。特に、ユーザーのプライバシーがさまざまな広告代理店、ソーシャル ネットワーク、政府機関の監視の対象となっている世界では、さまざまな用途に使用されています。また、ISP は、ユーザーが実際に Web サイトに接続する前に、接続リクエストを傍受します。 Tor を使用すると、そのような機関にデータを残すことはありません。

Tor リレー ネットワーク – Tor の仕組み

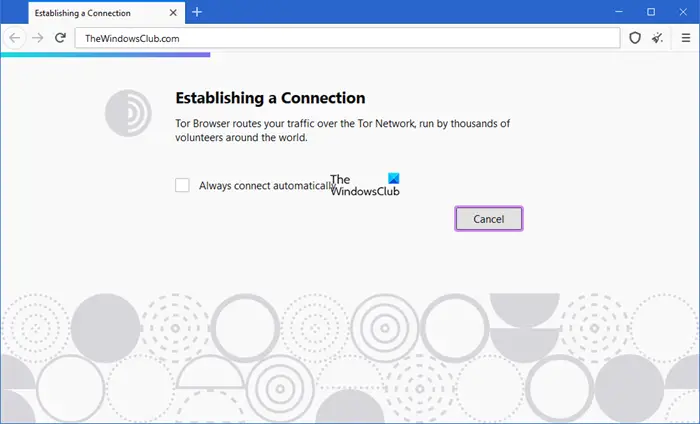

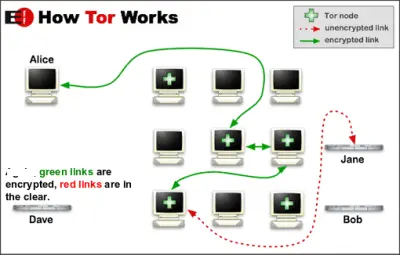

Tor ネットワークは、プロジェクトにボランティアとして参加した人々によって形成されたリレーのネットワークで活動しています。データ パケットを受信して宛先に転送する固定ルーターを備えた他のブラウザとは異なり、Tor ブラウザは多数のリレーを使用します。より明確にするために、手順は次のとおりです。

- TorのアドレスバーにURLを入力すると、ランダムなルートが形成されるTor ネットワーク内の中継コンピュータを使用します。

- ネットワーク内の各中継コンピューターはルーターとして機能します。データ パケットを受信し、前のルーターに関する情報を削除した後、ネットワーク内の次の中継コンピューターに転送します。

- データ パケットが中継コンピュータから送信されると、データ パケットに関する情報はすべて中継コンピュータから削除されます。

- プライバシーをさらに保護するために、約 10 分ごとに新しいリレーがセットアップされます。

以下の図は、Tor がどのように機能するかを示しています。

目的は明らかです。リレーの迷路を作成して、元のソースに関するすべての情報がネットワーク内で失われるようにすることです。これにより、宛先 Web サイト上のスクリプトは、誰がどこからリクエスト/データを送信したかを追跡できなくなります。

Tor バンドルとは何ですか

Tor バンドルをダウンロードすると、次の 3 つの必須プログラムが入手できます。

- Vidalia グラフィカル インターフェイス

- Torブラウザ

- Torボタン

Tor バンドルを初めてダウンロードするときは、ファイルを抽出する必要があります。インストールは必要ありません。つまり、抽出したファイルを USB ドライブに保存して、あらゆる種類のオペレーティング システムを実行しているコンピュータで使用できることを意味します。

読む:Windows PC に最適なプライバシー ブラウザー。

Tor ブラウザ バンドルを抽出すると、「」という実行可能ファイルが見つかります。Tor Browser.Exeを起動します”。このファイルをダブルクリックすると、Vidalia グラフィカル インターフェイスが起動します。 Tor リレー ネットワークを作成した後に Tor を起動する以外に、グラフィカル インターフェイスでは次のことができます。

- Tor ブラウザのデフォルト設定を変更する

- Tor ネットワーク内でリレーとして機能するコンピュータを表示する

- 帯域幅を確認してください

- Tor ブラウザの起動と停止 (Tor 接続の接続と切断)

- ヘルプ ファイルとバージョン情報を確認してください。

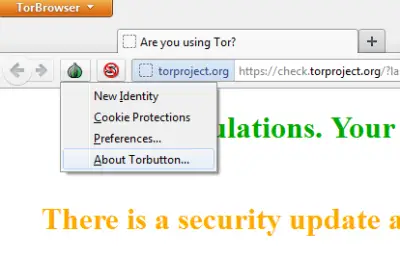

リレーが設定されると、最初の画像に示すように、Tor ブラウザが表示されます。上のセクション。 Tor ボタンはアドレス バーの前にあり、アクセスしている Web ページでの Cookie の実行を許可またはブロックできます。 Tor ボタンを使用して設定を変更することもできます。必要に応じて、Tor ボタンを使用して新しいセッション (新しいリレー) を開始できます。

Tor バンドルを使用してすべてのコンポーネントをダウンロードする必要があることに注意してください。コンピュータが不安定になる可能性があるため、個々のコンポーネントをダウンロードして使用することはできませんし、行わないでください。

読む: のリスト無料のプロキシ ソフトウェアWindows PC用。

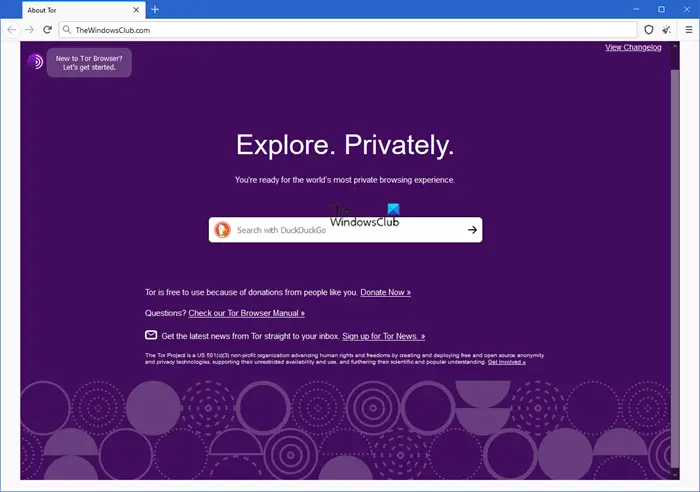

Torブラウザの使い方

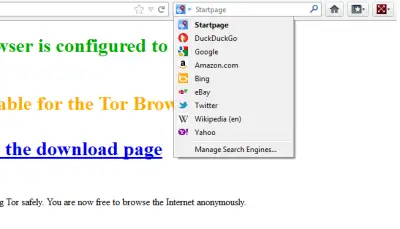

他のブラウザと同様に、アドレス バーに URL を入力して Enter キーを押すだけで、目的の Web サイトにアクセスできます。アドレスバーの隣のバーはクイック検索バーです。 Google、Amazon、Bing、Twitter、Wikipedia などの Web サイトを選択できます。検索したいWebサイトを選択した後、検索語を入力してEnterキーを押してください。

Tor ボタン (Tor ブラウザの左側にあるタマネギのアイコン) をクリックして、Tor Cookie やその他の設定をセットアップできます。

InCognito ブラウジングに関する Tor の動作を選択することで、プライバシーに関する設定をさらにカスタマイズできます。 Tor ブラウザのタイトル バーにある [Tor ブラウザ] ボタンをクリックし、表示されるサブメニューで [オプション] をクリックし、もう一度 [オプション] をクリックします。表示されるダイアログ ボックスで、[プライバシー] タブをクリックします。このタブでは、Cookie、ダウンロード履歴、パスワードなどを保存するかどうかを設定できます。また、「Tor モード」を設定することもできます。ウェブサイト あなたを追跡しようとしてはいけません」(ただし、広告代理店、特に政府機関はあなたの意志に関係なく追跡し続けるため、これはあまり信頼できません)。

あなたはできるTOR ブラウザを使用してダークウェブにアクセスする。

Tor ブラウザの欠点

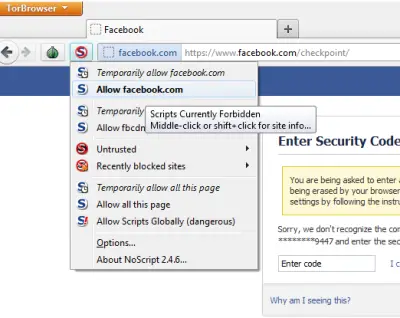

問題は 1 つだけです。ブラウザが時々遅くなることがあります。これは、データ パケットが Tor ブラウザ内の多数の中継ポイントを経由してルーティングされるためです。 Tor で閲覧している間、他にネガは見つかりませんでした。また、一部のサイトでは、Sアドレスバーの直前にあるアイコン。 Facebook や Twitter などのサイトではスクリプトが広範囲に使用されているため、スクリプトがブロックされた状態で Tor を実行すると問題が発生する可能性があります。スクリプトのブロック/許可を切り替えるには、Sボタン。

Tor ブラウザのダウンロード

Tor に関する上記のレビューでは、ブラウザの最も重要な機能のみを取り上げています。ダウンロードするか、詳細を確認できます。Tor ウェブサイト。何か追加したいことがあれば、以下にコメントを残してください。

関連している:Windows で TOR ブラウザが開かない、または動作しない。

Tor ブラウザは安全ですか?

Torブラウザは安全です!ただし、.onion サイトの閲覧に使用する場合は注意が必要です。 Tor の暗号化によりユーザーの身元と宛先は秘密にされますが、悪意のある者がユーザーを特定したり、コンピューターにマルウェアを押し込んだりする方法を見つける可能性があります。

読む: 方法Brave ブラウザで Tor を有効にして使用する

Torブラウザをアンインストールする方法

コントロール パネルまたは設定に Tor ブラウザのエントリが表示されない場合があります。システムから Tor ブラウザを削除するのは簡単です。

- 「検索開始」を使用して Tor を検索します

- Tor ブラウザのフォルダまたはアプリケーションを見つけます。

- Tor Browser フォルダーまたはアプリケーションを削除します。

- ゴミ箱を空にする

- それでおしまい!

ブラウザー、もう 1 つのプライバシー重視の Windows 用ブラウザーにも興味があるかもしれません。このリンクもチェックしてみてください。代替 Web ブラウザWindows コンピュータ向けに、それぞれが異なる機能セットを提供するか、またはこれに関する機能を提供します。ポータブルブラウザ。こちらもチェックしてみてはいかがでしょうかエピックプライバシーブラウザ。