システム全体のHTTPS 経由の DNSWindows 11/10 コンピューター用のサービスはこちらです良いニュースあなたのために。これで、有効にして、Windows 11/10 で HTTPS 経由で DNS をテストする少し調整して。あなたがその一員であるならば、Windows Insider プログラム、今すぐ確認できますが、安定版ユーザーは少し待つ必要があるかもしれません。

HTTPS 経由の DNSまたはDoHISP の監視を取り除くのに役立ちます。現時点でできるのは、Firefox、Chrome、Edge、Opera で DNS over HTTPS を有効にする、などのブラウザ。ただし、Windows 11/10 のシステム全体の設定と同じことができるようになりました。

DoH は、デフォルトの DNS サービスをバイパスすることで、ISP がユーザーのアクティビティを追跡できないようにします。インターネットに接続するときは、デフォルトで ISP が提供する DNS サービスを経由します。これにより、ISP はユーザーを監視します。これを排除したい場合は、DNS over HTTPS を使用する必要があります。

Windows 11/10でDNS over HTTPSを有効にする方法

Windows 11/10 で DNS over HTTPS を有効にしてテストするには、次の手順に従います。

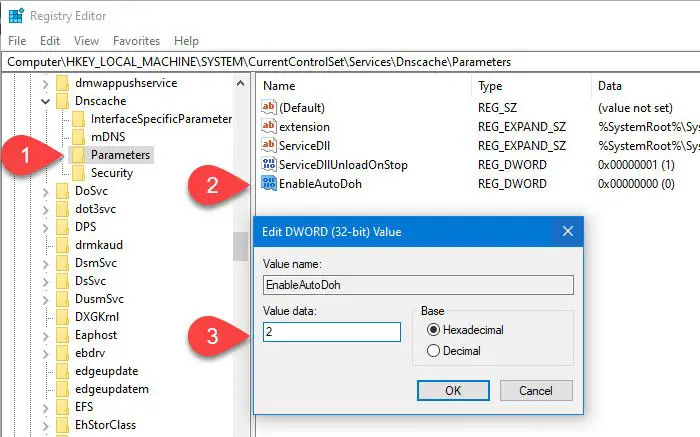

- PC でレジストリ エディターを開きます。

- Dnscache\Parameters キーに移動します。

- 新しい DWORD 値を作成します。

- という名前を付けますAutoDoh を有効にする。

- 値を次のように設定します。

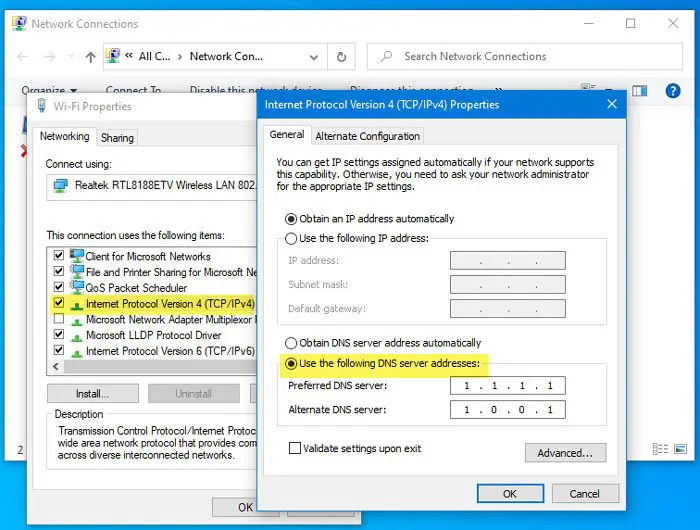

- コントロール パネルに DNS サーバーを追加します。

- コンピュータを再起動します。

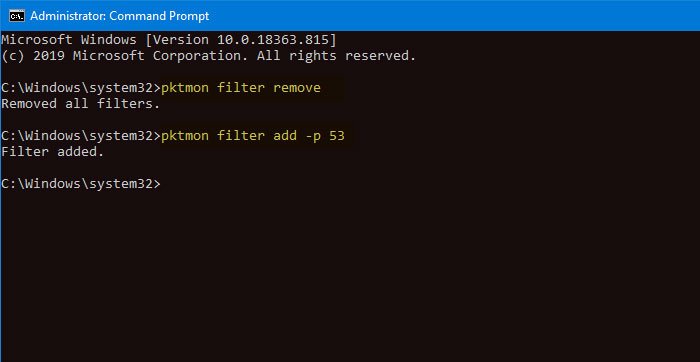

- 管理者特権でコマンド プロンプトを開きます。

- ネットワークトラフィックフィルターをリセットします。

- ポート 53 に新しいトラフィック フィルターを追加します。

- リアルタイムのトラフィックログを開始します。

これらの手順について詳しく知りたい場合は、読み続けてください。

この機能は開発中であるため、ユーザーは DoH サービスを有効にするために新しいレジストリ値を作成する必要があります。そのために必要なのは、レジストリエディタを開くPC 上でこのパスに移動します。

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Dnscache\Parameters

ここでは、新しい DWORD (32 ビット) 値を作成する必要があります。

スペースを右クリックして選択します新しいを選択し、DWORD (32 ビット) 値。その後、次のように名前を付けますAutoDoh を有効にする。

ここで、値を次のように設定する必要があります。2。そのためには、EnableAutoDoh をダブルクリックし、「2」と入力して、わかりましたボタン。

次に、次のことを行う必要があります。デフォルトのDNS設定を変更するあなたのコンピュータ上で。

そのためには、Win+R を押して、次のように入力します。ncpa.cpl、そしてEnterボタンを押してください。次に、現在接続されているネットワークを右クリックし、選択しますプロパティ。

をダブルクリックします。インターネットプロトコルバージョン4 (TCP/IPv4)またはインターネットプロトコルバージョン6 (TCP/IPv6)。 ISP が使用している IP のバージョンによって異なります。

次に、選択します次の DNS サーバー アドレスを使用しますラジオ ボタンを選択し、次のように IP アドレスを入力します。

グーグル:

8.8.8.8

8.8.4.4

2001:4860:4860::8888

2001:4860:4860::8844

クラウドフレア

1.1.1.1

1.0.0.1

2606:4700:4700::1111

2606:4700:4700::1001

クアッド9

9.9.9.9

149.112.112.112

2620:フェ::フェ

2620:fe::fe:9

読む:CloudFlare の新しい DNS サービス 1.1.1.1 を設定して使用する方法。

その後、わかりましたボタンをクリックしてすべてのウィンドウを閉じ、コンピュータを再起動するのが DNS サービスを再起動する最良の方法です。

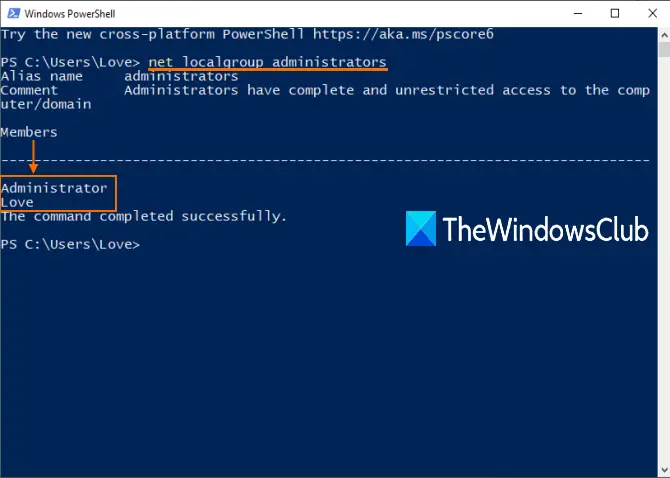

さて、次のことを行う必要があります。管理者特権の Windows PowerShell を開きますまたはコマンドプロンプトウィンドウそしてこのコマンドを実行します-

pktmon filter remove

のpktmon コマンド現在のネットワーク トラフィック フィルターがリセットされます。

次に、次のコマンドを使用して、ポート 53 のトラフィック フィルターを追加します。

pktmon filter add -p 53

この時点で、ほぼ設定が完了しました。ここで、監視プロセスを理解するために、リアルタイム トラフィックのログを開始する必要があります。

pktmon start --etw -m real-time

ポート 53 のパケットはすべてリダイレクトされ、コマンド ラインに出力される必要があります。

ただし、公式の自動プロモーション リストにない DoH サーバーをテストする場合は、最初にコンピューターから登録する必要があります。そのためには、次のコマンドを入力できます。

netsh dns add encryption server=<your-server’s-IP-address> dohtemplate=<your-server’s-DoH-URI-template>

このコマンドに必要な変更を加えるのを忘れないでください。ここで、次のコマンドを使用して追加を確認できます。

netsh dns show encryption server=<your-server’s-IP-address>

追加した新しいテンプレートが表示されるはずです。その後、リアルタイム トラフィック ログのステップに進むことができます。

このチュートリアルがお役に立てば幸いです。

読む: