Windows 11/10プラットフォームの整合性が妥協するのがより困難になるため、システム攻撃を困難にしましたWindows Defender System Guard。

Windows Defender System Guardは次のように作成されます。

- スタートアップでシステムの整合性を保護します。

- ランタイムを通じてシステムの整合性を維持します。

- ローカルおよびリモートインジケーターを介してシステムの整合性メンテナンスを検証します。

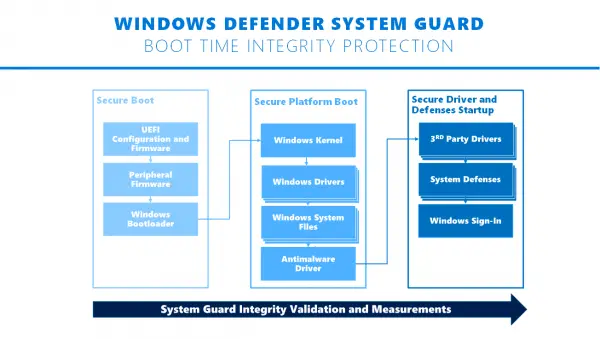

ブートタイム中のシステムガードの仕組み

Windows 7では、脅威は検出されず、Bootkitをインストールしました。rootkit。マルウェアは、Windowsのブーツの前に完全に開始され、高地を取得します。この問題は、Windows 8以降で認定されたハードウェアでWindows 11/10を実行している場合は、回避できます。ハードウェアは、承認されたファームウェアのみがブートローダーに到達することを保証します。セキュアブート機能のuefiこの機能により、システム上のマルウェアのようなBootkitが許可されないようにします。

Windows Defender System Guardは、ブートレベルのマルウェアからデバイスとシステムを保護するため、攻撃者には最適な利点がありません。 System Guardは、認定されたファイル、ドライバー、およびサードパーティアプリのみが起動中に機能することができます。起動が完了すると、システムガードはアンチマルウェアを起動して、ブート後のサードパーティドライバーをスキャンします。

System Guardはまた、システムの整合性が損なわずにブートが完了したことを保証します。そうして初めて、システム防御の残りの部分が実行されます。

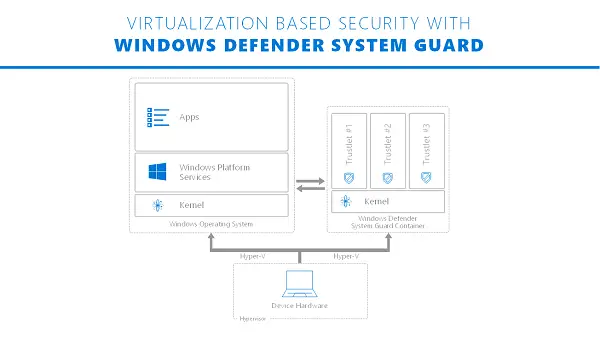

ランタイム中のシステムガードの仕組み

コアレベルで究極のセキュリティを取得するだけでは、維持されない限り十分ではありません。攻撃者が優位を持っている場合でも、重要なサービスとデータの完全性を保護することにより、攻撃を寄せ付けません。 Windows 10にはVBSが付属しており、最も敏感なデータを分離するのに役立ちます。

Windows 10は、この部分をWindows Defender System Guardコンテナと呼びます。ランタイム中に重要な整合性を維持するために必要なハードウェアベースのセキュリティは資格認証ガード、デバイスガード、などWindows Defender Exploit Guardまた、これに基づいて来る多くのものの1つです。

System Guardが全体的なセキュリティを確保するためにどのように機能するか

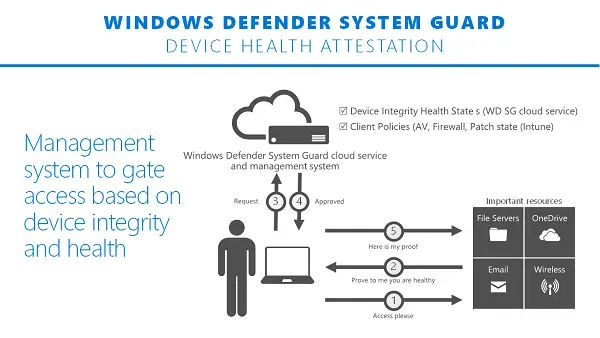

開始時にシステムの整合性を獲得して維持するだけでは不十分です。ランタイム中およびその後、システムはマルウェアから保護する必要があります。 Windows Defender System Guardは、この段階でもプラットフォームの整合性を検証するのに役立ちます。保護がどれほど進歩しても、セキュリティを決して想定しないことは良いことです。私たちは常に侵害対応でなければなりません。これが、System Guardがシステムの完全性のリモート分析を可能にする多くのテクノロジーを備えている理由です。

Windows Boot-Timeの間、TPM 2.0を使用してシステムガードによっていくつかの整合性測定が記録され、ハードウェアが分離され、システム違反の場合にデータが改ざんされないようにします。このデータは、構成、ブートコンポーネントなどの異常を検出するのに役立つようになりました。 System Guardは、TPMを使用してデータをシールし、IntuneやSystem Center Configuration Managerなどの管理システムによるリモート分析用に利用できるようにします。必要に応じて、管理システムは、魚のような場合、デバイスのリソースへのアクセスを拒否できます。

Windowsは、Windows Defender System Guardを購入して、Windowsの設計を簡素化し、ユーザーがプラットフォームの整合性を維持および検証できるようにします。この新しいシステムガードに関するさらなる作業は、プラットフォームの整合性保護の分野で進歩を促進するのに役立ちます。 Windows Defender System Guardは依然として進行中の作業ですが、OSの究極のプラットフォームの完全性とセキュリティが提供されます。 Windowsの将来は現在、高度なセキュリティシステムにあり、大小の更新はその将来に近づいています。

次を読んでください:Windows DefenderアプリケーションコントロールWindowsの機能。