この投稿では説明しますサイバーセキュリティにおけるルートキットウイルスとは何ですか。従来のウイルス対策/スパイウェア対策製品さえ騙す方法でマルウェアを隠すことは可能ですが、ほとんどのマルウェア プログラムはすでにルートキットを使用して Windows PC の奥深くに隠れています…そしてそれらはますます危険になっています。 DL3 ルートキットは、これまでに実用化された中で最も高度なルートキットの 1 つです。ルートキットは安定しており、32 ビット Windows オペレーティング システムに感染する可能性がありましたが、システムに感染をインストールするには管理者権限が必要でした。しかし、TDL3 は現在アップデートされており、感染する可能性があります。64 ビット版の Windows でも!

ルートキットとは

ルートキットウイルスはステルスですマルウェアの種類これは、コンピュータ上の特定のプロセスまたはプログラムの存在を通常の検出方法から隠し、そのプロセスまたは別の悪意のあるプロセスがコンピュータに特権アクセスできるようにするように設計されています。

Windows 用のルートキット通常、悪意のあるソフトウェアをウイルス対策プログラムなどから隠すために使用されます。ウイルス、ワーム、バックドア、スパイウェアによって悪意のある目的に使用されます。ウイルスとルートキットが結合すると、完全ステルス ウイルスと呼ばれるものが生成されます。ルートキットはスパイウェアの分野でより一般的であり、現在ではウイルス作成者によっても使用されることが多くなっています。

これらは現在、効果的に隠蔽し、オペレーティング システム カーネルに直接影響を与える新しいタイプのスーパー スパイウェアです。これらは、コンピュータ上のトロイの木馬やキーロガーなどの悪意のあるオブジェクトの存在を隠すために使用されます。脅威がルートキット テクノロジーを使用して隠れている場合、PC 上でマルウェアを見つけるのは非常に困難です。

ルートキットのよく知られた例は、最初の悪意のあるルートキットの 1 つとして Windows OS を標的とした NTRootkit です。もう 1 つの例は、低レベルの関数呼び出しで OS を変更するトロイの木馬である HackerDefender です。さらに、Machiavelli は 2009 年に登場した Mac OS X をターゲットとした最初のルートキットでした。

ルートキット自体は危険ではありません。彼らの唯一の目的は、通常のソフトウェアであろうとマルウェアプログラムであろうと、ソフトウェアとオペレーティングシステムに残された痕跡を隠すことです。

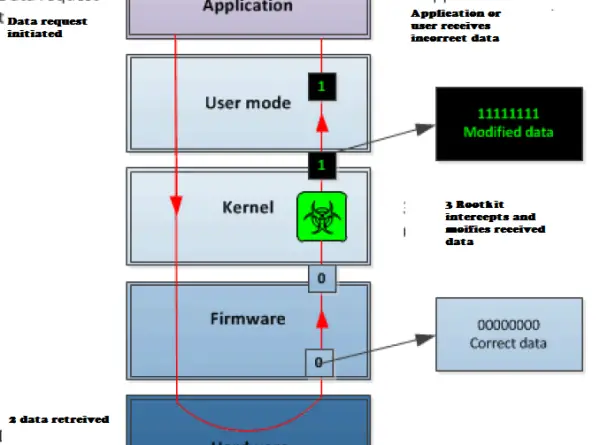

ルートキットには基本的に 3 つの異なるタイプがあります。最初のタイプは「カーネル ルートキット」は通常、オペレーティング システムのコアの一部に独自のコードを追加しますが、2 番目の種類の「ユーザーモードのルートキット」は、システムの起動時に正常に起動するか、いわゆる「ドロッパー」によってシステムに挿入される Windows を特にターゲットにしています。 3つ目のタイプは、MBR ルートキットまたはブートキット。

ルートキットの主な目的は、システム上のマルウェアの存在を効果的に隠蔽および維持し、昇格された特権で動作できるようにすることです。これには、システム起動中のファイル、プロセス、レジストリ キー、ユーザー アカウント、さらにはシステム レジストリの非表示も含まれます。ルートキットは、マルウェア ペイロードをマスクし、侵害されたシステム上での永続性を確保する上で重要な役割を果たします。

ウイルス対策とスパイウェア対策が機能しない場合は、専門家の助けが必要になる場合があります。優れたアンチルートキットユーティリティ。

ルートキットリヴェーラーからMicrosoft Sysinternals高度なルートキット検出ユーティリティです。その出力には、ユーザー モードまたはカーネル モード ルートキットの存在を示す可能性があるレジストリとファイル システム API の不一致がリストされます。

Microsoft Malware Protection Center のルートキットに関する脅威レポート

Microsoft Malware Protection Center は、ルートキットに関する脅威レポートをリリースしました。このレポートでは、今日の組織や個人を脅かす最も潜行的なタイプのマルウェアの 1 つであるルートキットについて調査しています。このレポートでは、攻撃者がルートキットをどのように使用するか、および影響を受けるコンピュータ上でルートキットがどのように機能するかを調査しています。ここでは、初心者向けに、ルートキットとは何かというところから始まるレポートの要点を紹介します。

ルートキット攻撃者またはマルウェア作成者が、公開されている/セキュリティで保護されていないシステムを制御するために使用するツールのセットです。そうでない場合、通常はシステム管理者専用に確保されています。近年、「ルートキット」または「ルートキット機能」という用語は、正常なコンピュータに望ましくない影響を与えるように設計されたプログラムであるマルウェアに置き換えられています。マルウェアの主な機能は、ユーザーのコンピュータから貴重なデータやその他のリソースを秘密裏に引き出して攻撃者に提供し、それによって侵害されたコンピュータを完全に制御できるようにすることです。さらに、それらは検出して削除するのが難しく、気づかれないと長期間、場合によっては何年も隠されたままになる可能性があります。

したがって、当然のことながら、コンピュータの侵害による症状はマスクされ、致命的な結果が判明する前に考慮する必要があります。特に、攻撃を発見するには、より厳格なセキュリティ対策を講じる必要があります。ただし、前述したように、これらのルートキット/マルウェアがインストールされると、そのステルス機能により、ルートキットやマルウェアがダウンロードする可能性のあるコンポーネントを削除することが困難になります。このため、Microsoft は ROOTKITS に関するレポートを作成しました。

16 ページのレポートでは、攻撃者がルートキットをどのように使用するか、およびこれらのルートキットが影響を受けるコンピューター上でどのように機能するかについて概説しています。

このレポートの唯一の目的は、多くの組織、特にコンピュータ ユーザーを脅かす強力なマルウェアを特定し、詳しく調査することです。また、流行しているマルウェア ファミリのいくつかについても言及し、攻撃者が利己的な目的でこれらのルートキットを健全なシステムにインストールするために使用する方法を明らかにします。レポートの残りの部分では、ユーザーがルートキットの脅威を軽減できるよう、専門家がいくつかの推奨事項を示しています。

ルートキットの種類

マルウェアがオペレーティング システムにインストールされる場所は数多くあります。したがって、ほとんどの場合、ルートキットのタイプは、実行パスの破壊を実行する場所によって決まります。これには以下が含まれます:

- ユーザーモードのルートキット

- カーネルモードルートキット

- MBR ルートキット/ブートキット

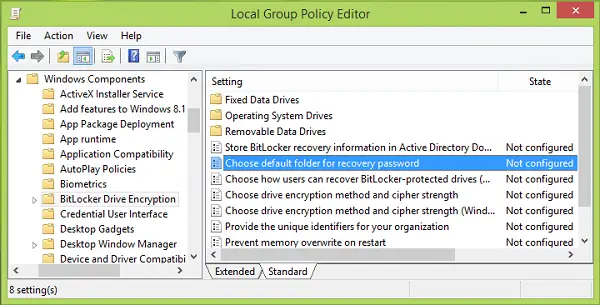

カーネル モード ルートキットの侵害によって考えられる影響は、以下のスクリーンショットで示されています。

3 番目のタイプは、マスター ブート レコードを変更してシステムの制御を取得し、ブート シーケンスの可能な限り最も早い時点をロードするプロセスを開始します3。ファイル、レジストリの変更、ネットワーク接続の証拠、およびその存在を示す可能性のあるその他の指標を隠します。

ルートキット機能を使用する注目のマルウェア ファミリ

- Win32/シノワル13 – さまざまなシステムのユーザー名やパスワードなどの機密データを盗もうとする、マルチコンポーネント ファミリのマルウェア。これには、さまざまな FTP、HTTP、電子メール アカウントの認証詳細や、オンライン バンキングやその他の金融取引に使用される資格情報を盗もうとする試みが含まれます。

- Win32/カットウェイル15 – 任意のファイルをダウンロードして実行するトロイの木馬。ダウンロードされたファイルは、ディスクから実行されることも、他のプロセスに直接挿入されることもあります。ダウンロードされるファイルの機能はさまざまですが、Cutwail は通常、スパムを送信する他のコンポーネントをダウンロードします。カーネル モード ルートキットを使用し、影響を受けるユーザーからコンポーネントを隠すためにいくつかのデバイス ドライバーをインストールします。

- Win32/ルストック– ルートキット対応のバックドア トロイの木馬のマルチコンポーネント ファミリは、当初は、ボットネット。ボットネットは、攻撃者が制御する侵害されたコンピューターからなる大規模なネットワークです。

ルートキットからの保護

ルートキットのインストールを防ぐことは、ルートキットによる感染を回避する最も効果的な方法です。このためには、ウイルス対策製品やファイアウォール製品などの保護テクノロジーへの投資が必要です。このような製品は、従来のシグネチャベースの検出、ヒューリスティック検出、動的で応答性の高いシグネチャ機能と動作監視を使用して、保護に対して包括的なアプローチを採用する必要があります。

これらすべての署名セットは、自動更新メカニズムを使用して最新の状態に保つ必要があります。 Microsoft ウイルス対策ソリューションには、影響を受けるシステムのカーネルを変更しようとする試みを検出して報告するライブ カーネル動作監視や、隠れたドライバの特定と削除を容易にするファイル システムの直接解析など、ルートキットを軽減するために特別に設計されたテクノロジが多数含まれています。

システムが侵害されていることが判明した場合は、既知の良好な環境または信頼できる環境から起動できる追加ツールが、適切な修復手段を提案する可能性があるため役立つ場合があります。

このような状況下では、

- スタンドアロン システム スイーパー ツール (Microsoft Diagnostics and Recovery Toolset (DaRT) の一部)

- Windows Defender Offline が役立つ場合があります。

詳細については、Microsoft ダウンロード センターから PDF レポートをダウンロードできます。