ネットワーク速度が異常に遅くなったり、特定の Web サイトが予期せず利用できなくなったりしたことはありますか?可能性としては、サービス拒否攻撃進行中。この用語はご存知かもしれません –サービス妨害しかし実際には、実際の攻撃と通常のネットワーク アクティビティを区別するのは難しい場合があります。サービス妨害 (または DoS)この攻撃は、その名前が示すように、サービス、特にインターネットの拒否に直接関係します。

DoS 攻撃は、ユーザーのリソースを食い荒らしてネットワークを崩壊させ、正規のユーザーが Web サイトにアクセスできないようにする攻撃の一種です。 DoS 攻撃は、これまでも、そして今も最も高度な攻撃の 1 つであり、潜在的な防御ポリシーがありません。この記事では、DoS 攻撃とは何か、それをより効果的に防ぐ方法、攻撃を受けていることがわかった場合の対処法について説明します。

DoS またはサービス拒否攻撃とは何ですか

DoS 攻撃では、悪意のある攻撃者がユーザーのサービスへのアクセスを妨害します。攻撃者は、あなたのコンピュータとそのネットワーク接続、またはあなたが使用しようとしている Web サイトのコンピュータとネットワークをターゲットにしてこれを行います。したがって、彼はあなたがあなたの電子メールやオンラインアカウントにアクセスできないようにすることができます。

オンライン取引のためにインターネット バンキング アカウントにログインしようとしている状況を想像してください。ただし、奇妙に思われるかもしれませんが、高速なインターネット接続があるにもかかわらず、銀行の Web サイトへのアクセスが拒否されます。ここで、インターネット サービス プロバイダーがダウンしているか、DoS 攻撃を受けているという 2 つの可能性が考えられます。

DoS 攻撃では、攻撃者は Web サイトのメインサーバーに過剰なリクエストを大量に送信します。これにより基本的にサーバーが過負荷になり、容量が確保される前にそれ以上のリクエストがブロックされます。これにより、この Web サイトに受信する正当なリクエストが拒否され、その結果、あなたは被害者です。

ただし、攻撃方法は攻撃者の動機によって異なりますが、これが DoS 攻撃を開始する最も一般的な方法です。その他の攻撃方法には、特定の人物が特定の Web サイトにアクセスできないようにする、サーバー側の 2 台のマシン間の接続を妨害する、サービスを中断するなどが含まれる場合があります。

一部の攻撃者は別の種類の DoS 攻撃も行います。電子メール爆撃大量のスパムメールが生成され、受信トレイに大量に流入するため、メール サーバーへのそれ以上のリクエストは禁止されます。これは、次のような公共のメール サービスはもちろんのこと、雇用主から提供された電子メール アカウントでも広く発生する可能性があります。Yahoo、Outlookなど。割り当てられたストレージ クォータがいっぱいになると、今後正規のメールを受信できなくなる可能性もあります。攻撃者の野心は非常に多様で、その動機は「ただの楽しみ」から金銭的な獲得や復讐まで多岐にわたります。

関連している: ブラウザがスタックしているアクセスする前にブラウザを確認するメッセージ。

DoS 攻撃の種類

攻撃の性質と意図に基づいて、ネットワーク上で DoS 攻撃を開始するために数種類のプログラムが使用される可能性があります。以下の最も一般的に使用される DoS 攻撃に注意してください。

1] SYNフラッド

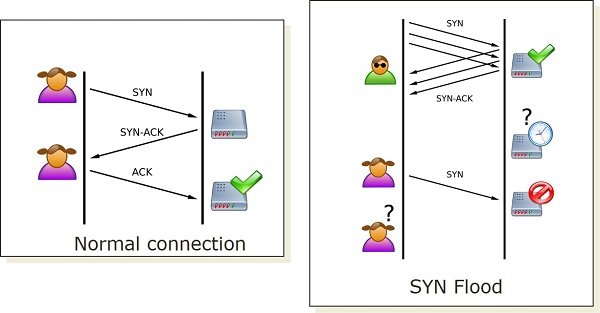

SYN フラッドは、TCP 接続を開く標準的な方法を不当に利用します。クライアントがサーバーの開いているポートで TCP 接続を開きたい場合、クライアントはシンパケット。サーバーはパケットを受信して処理し、パケットを送り返します。SYN-ACKに保存されている送信元クライアントの情報を含むパケットトランスミッション コントロール ブロック (TCB)テーブル。通常の状況では、クライアントはサーバーの応答を確認する ACK パケットを送り返し、TCP 接続を開きます。ただし、潜在的な可能性の下では、SYNフラッド攻撃攻撃者は、パロディ IP アドレスを使用して大量の接続リクエストを送信します。これらのリクエストは、ターゲット マシンによって正当なリクエストとして扱われます。その後、これらのそれぞれの処理で忙しくなり、これらすべての悪意のあるリクエストに対して接続を開こうと試みます。

通常の状況では、クライアントはサーバーの応答を確認する ACK パケットを送り返し、TCP 接続を開きます。ただし、潜在的な SYN フラッド攻撃では、攻撃者はパロディ IP アドレスを使用して大量の接続リクエストを送信し、ターゲット マシンによって正当なリクエストとして扱われます。その後、これらのそれぞれの処理で忙しくなり、これらすべての悪意のあるリクエストに対して接続を開こうとします。これにより、サーバーは、実際には到着しない各接続要求に対する ACK パケットを待ち続けることになります。これらのリクエストは、接続がタイムアウトになる前にサーバーの TCB テーブルをすぐにいっぱいにしてしまうため、それ以降の正当な接続リクエストは待機キューにプッシュされます。

2] HTTP フラッド

これは、Web サービスやアプリケーションを攻撃するために最も一般的に使用されます。この攻撃は、高速ネットワーク トラフィックを強調することなく、完全かつ一見有効に見えるメッセージを送信します。HTTP POSTリクエスト。ターゲット サーバーのリソースを使い果たすように特別に設計されており、攻撃者はこれらのリクエストを多数送信して、ターゲット サーバーが偽のリクエストの処理で忙しい間に、さらに正当なリクエストがターゲット サーバーによって引き抜かれないようにします。しかし、これは非常に単純ですが、ヘッダーの内容はどちらの場合も許容されるように見えるため、これらの HTTP リクエストを有効なリクエストと区別することは非常に困難です。

3] 分散型サービス拒否攻撃 (DDoS)

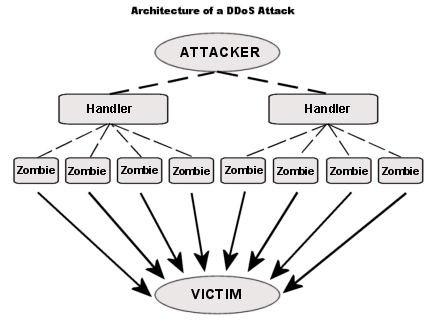

分散型サービス妨害あるいは、DDoS 攻撃は、このギャングの勲章を受けた役員のようなものです。通常の DoS 攻撃よりはるかに高度な DDoS 攻撃は、複数のコンピュータを介してターゲット マシン上にトラフィックを生成します。攻撃者は、侵害された複数のコンピュータやその他のデバイスを一度に制御し、ターゲット サーバーにトラフィックを大量に送信してリソースと帯域幅を大量に消費するタスクを分散します。セキュリティ上の問題が解決しない場合、攻撃者はあなたのコンピュータを使用して別のコンピュータに攻撃を仕掛けることもできます。

さて、当然のことですが、DDoS攻撃DoS と比較すると、はるかに効果的かつ現実的になる可能性があります。複数の接続を簡単に処理できる一部の Web サイトは、多数のスパム リクエストを同時に送信すると簡単にダウンしてしまいます。ボットネットウイルスを注入してサインアップすることでセキュリティが侵害される可能性がある、あらゆる種類の脆弱なデバイスを募集するために使用されます。ゾンビ軍団攻撃者はこれらを制御し、DDoS 攻撃に使用できます。したがって、通常のコンピュータ ユーザーは、システム内およびその周囲のセキュリティの抜け穴に注意する必要があります。そうしないと、誰かの汚い仕事をしたまま、そのことに気づかないことになるかもしれません。

DoS攻撃の防止

DoS 攻撃を事前に決定することはできません。 DoS 攻撃の被害者になることを防ぐことはできません。そのための効果的な方法はあまりありません。ただし、自分のコンピュータが別のコンピュータを攻撃するために使用されるような攻撃に加担する可能性を減らすことはできます。オッズを有利にするために役立つ重要なポイントに注意してください。

- を展開するウイルス対策プログラムとファイアウォールまだ完了していない場合は、ネットワークに接続します。これは、帯域幅の使用を認証されたユーザーのみに制限するのに役立ちます。

- サーバー構成攻撃される可能性を減らすことができます。企業のネットワーク管理者は、ネットワーク構成を見直し、ファイアウォール ポリシーを強化して、認証されていないユーザーがサーバーのリソースにアクセスできないようにします。

- いくつかのサードパーティのサービスDoS 攻撃に対するガイダンスと保護を提供します。これらは高価ですが、同様に効果的です。このようなサービスをネットワークに導入するための資本がある場合は、導入を始めたほうがよいでしょう。

DoS 攻撃は通常、次のものをターゲットとしています。知名度の高い組織潜在的な攻撃を防ぐために、十分に認識し、肩越しに監視し続ける必要があります。これらの攻撃は機密情報の盗難とは直接関係ありませんが、問題を解決するために被害者に多大な時間と費用がかかる可能性があります。