ファイルレスマルウェアほとんどの人にとっては新しい用語かもしれませんが、セキュリティ業界では何年も前から知られています。数年前世界中で140社以上の企業が被害を受けたこのファイルレス マルウェアには、銀行、通信業者、政府機関が含まれます。ファイルレス マルウェアは、名前のとおり、ディスクにアクセスしたりファイルを使用したりしないマルウェアの一種です。正規のプロセスのコンテキストでロードされます。ただし、一部のセキュリティ会社は、ファイルレス攻撃により、マルウェア攻撃を開始する小さなバイナリが侵害ホストに残されると主張しています。このような攻撃はここ数年で大幅に増加しており、従来のマルウェア攻撃よりもリスクが高くなります。

ファイルレスマルウェア攻撃

ファイルレス マルウェア攻撃とも呼ばれます。マルウェア以外の攻撃。彼らは典型的な一連の手法を使用して、検出可能なマルウェア ファイルを使用せずにシステムに侵入します。ここ数年で、攻撃者はより賢くなり、攻撃を開始するためのさまざまな方法を開発しました。

ファイルレス マルウェアはコンピュータに感染し、ローカル ハード ドライブにファイルを残さず、従来のセキュリティ ツールやフォレンジック ツールを回避します。

この攻撃のユニークな点は、マシンのファイル システムに痕跡を残さず、侵害されたマシンのメモリのみに常駐することができた、高度な悪意のあるソフトウェアが使用されていることです。ファイルレス マルウェアを使用すると、攻撃者は静的ファイル分析 (ウイルス対策) に基づくほとんどのエンドポイント セキュリティ ソリューションからの検出を回避できます。ファイルレス マルウェアの最新の進歩は、開発者の焦点がネットワーク操作の偽装から、被害者のインフラ内での水平移動の実行中の検出の回避に移ったことを示していると Microsoft は述べています。

ファイルレス マルウェアは次の場所に存在します。ランダムアクセスメモリウイルス対策プログラムはメモリを直接検査しないため、攻撃者が PC に侵入してすべてのデータを盗むのに最も安全なモードです。最高のウイルス対策プログラムであっても、メモリ内で実行されているマルウェアを見逃すことがあります。

世界中のコンピューター システムに感染した最近のファイルレス マルウェア感染には、Kovter、USB Thief、PowerSniff、Poweliks、PhaseBot、Duqu2 などがあります。

ファイルレスマルウェアはどのように機能するのか

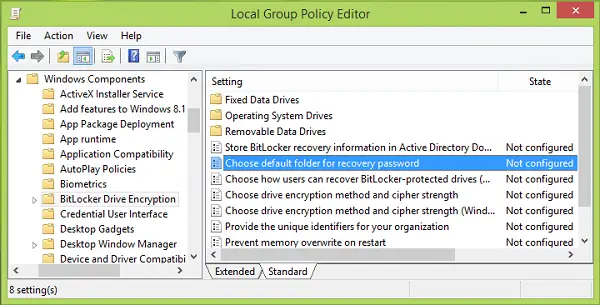

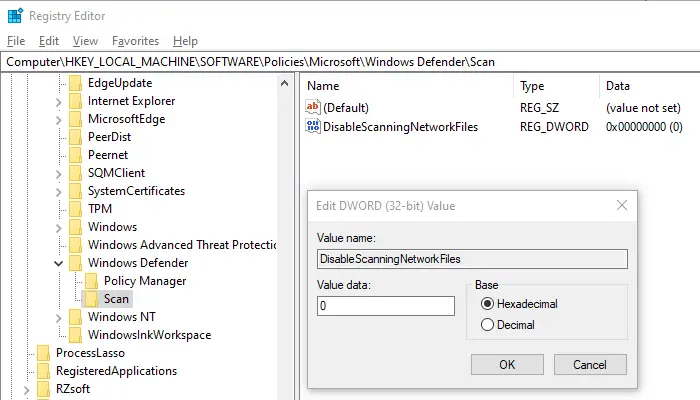

ファイルレス マルウェアが侵入すると、メモリ次のようなネイティブおよびシステム管理 Windows 組み込みツールを展開できます。パワーシェル、SC.exe、 そしてnetsh.exe悪意のあるコードを実行してシステムへの管理者アクセスを取得し、コマンドを実行してデータを盗みます。ファイルレス マルウェアは次の場所にも潜む可能性があります。ルートキットまたはレジストリWindows オペレーティング システムの。

攻撃者は侵入すると、Windows サムネイル キャッシュを使用してマルウェア メカニズムを隠します。ただし、マルウェアがホスト PC に侵入するには静的バイナリが必要であり、マルウェアに使用される最も一般的な媒体は電子メールです。ユーザーが悪意のある添付ファイルをクリックすると、暗号化されたペイロード ファイルが Windows レジストリに書き込まれます。

ファイルレス マルウェアは、次のようなツールを使用することも知られています。ミミキャットそしてメタスポイルトコードを PC のメモリに挿入し、そこに保存されているデータを読み取ります。これらのツールは、攻撃者が PC の奥深くに侵入し、すべてのデータを盗むのに役立ちます。

行動分析とファイルレスマルウェア

通常のウイルス対策プログラムのほとんどはシグネチャを使用してマルウェア ファイルを識別するため、ファイルレス マルウェアを検出するのは困難です。したがって、セキュリティ会社は動作分析を使用してマルウェアを検出します。この新しいセキュリティ ソリューションは、以前の攻撃やユーザーとコンピュータの動作に対処するように設計されています。悪意のあるコンテンツを示す異常な動作があれば、アラートで通知されます。

ファイルレス マルウェアを検出できないエンドポイント ソリューションがある場合、動作分析は、不審なログイン アクティビティ、異常な労働時間、異常なリソースの使用などの異常な動作を検出します。このセキュリティ ソリューションは、ユーザーがアプリケーションを使用する、Web サイトを閲覧する、ゲームをプレイする、ソーシャル メディアで対話するなどのセッション中にイベント データをキャプチャします。

ファイルレス マルウェアはさらに賢くなり、より一般的になるでしょう。 Microsoft によれば、通常のシグネチャベースの技術やツールでは、この複雑でステルス指向のタイプのマルウェアを発見するのは困難になるという。

ファイルレス マルウェアから保護し、検出する方法

基本を守るWindows コンピュータを保護するための予防措置:

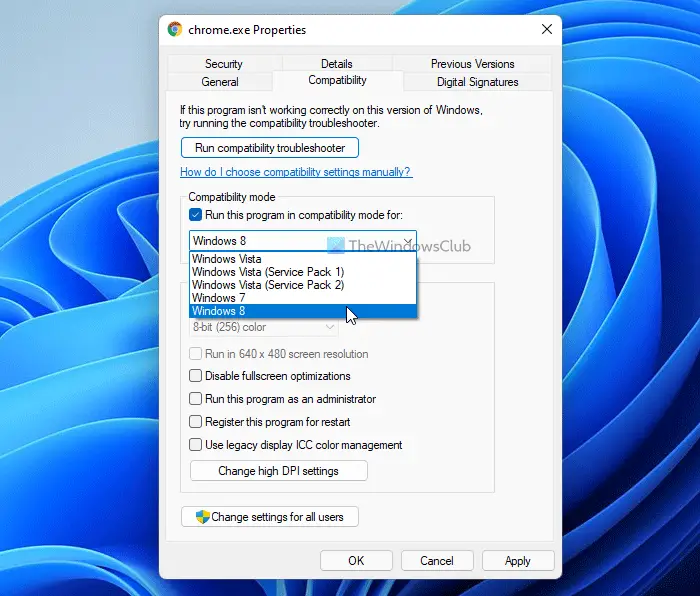

- すべての最新の Windows アップデート、特にセキュリティ アップデートをオペレーティング システムに適用します。

- インストールされているすべてのソフトウェアにパッチが適用され、最新バージョンに更新されていることを確認してください

- コンピュータのメモリを効率的にスキャンし、エクスプロイトをホストしている可能性のある悪意のある Web ページをブロックできる、優れたセキュリティ製品を使用してください。動作監視、メモリ スキャン、ブート セクター保護を提供する必要があります。

- その前に気をつけてね電子メールの添付ファイルをダウンロードする。これは、ペイロードのダウンロードを回避するためです。

- 強いものを使うファイアウォールこれにより、ネットワーク トラフィックを効果的に制御できます。

次に読む: とは「Living Off The Land」攻撃?

![Outlook がアカウントの追加でスタックする [修正]](https://rele.work/tech/hayato/wp-content/uploads/2024/03/Outlook-stuck-on-adding-account.png)