リモートコード実行またはRCEこれは、ハッカーがネットワーク/マシンに侵入するために最も好んで使用する方法の 1 つです。簡単に言うと、リモート コード実行は、攻撃者がシステムのバグを悪用し、マルウェアを導入するときに発生します。このマルウェアは脆弱性を悪用し、攻撃者がリモートでコードを実行できるようにします。これは、実際に PC 全体の制御をすべての管理者権限を持つ他の人に引き渡すのと同じです。

リモートコード実行攻撃

最近のブラウザのエクスプロイトでは、メモリの安全性の脆弱性をターゲット デバイス上で任意のネイティブ コードを実行する方法に変換しようとするのが一般的です。この手法は、攻撃者が最小限の抵抗で手段を達成できるため、最も推奨されます。

リモートでのコード実行を防ぐ手順

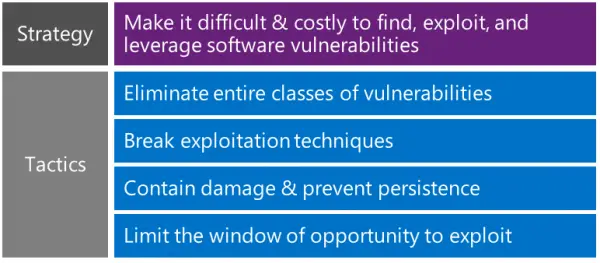

Microsoft は、脆弱性の種類全体を排除することを目的とした体系的なアプローチを打ち出すことで、Web ブラウザーの脆弱性の問題と戦ってきました。最初のステップは、ハッカーのように考えて、脆弱性を悪用するために使用された手順を推測しようとすることです。これにより、より詳細な制御が可能になり、より良い方法で攻撃を防御するのにも役立ちます。脆弱性のクラスは、攻撃対象領域を減らし、特定の軽減パターンを検出することによって排除されます。

技を崩してダメージを抑える

先ほど説明したように、攻撃者と戦うには、ハッカーのように考えて、そのテクニックを推測しようとする必要があります。とはいえ、すべての手法を突破できるわけではないと考えて間違いありません。次のステップは、脆弱性が悪用された場合にデバイスへの被害を抑えることです。

今回の戦術は、Microsoft Edge のブラウザー サンドボックス内で実行されているコードからアクセス可能な攻撃対象領域に向けられる可能性があります。あサンドボックスアプリをテストできる安全な環境です。

チャンスの窓を制限する

さて、これは、他のすべての方法が失敗したことを考慮した一種の緊急時対応計画であり、強力で効率的なツールを使用して攻撃者の機会を制限する必要があります。 Microsoft Security Response Center にインシデントを報告したり、悪意のある URL をブロックするのに通常効果的な Windows Defender や SmartScreen などの他のテクノロジを使用したりすることもできます。 CIG と ACG を併用すると、エクスプロイトの処理に非常に効果的であることが証明されています。これが意味するのは、ハッカーは CIG と ACG が提供するセキュリティ層を回避できる新しい方法を考案する必要があるということです。

任意のコード ガードとコード整合性ガード

Microsoft はエクスプロイトと闘うACG(任意コードガード)およびCIG(Code Integrity Guard) どちらも、悪意のあるコードがメモリに読み込まれるのを防ぐのに役立ちます。マイクロソフトエッジすでに次のようなテクノロジーを使用していますACGとCIGハッキングの試みを避けるため

あなたが開発者の場合、そのような悪用からコードを保護できる方法はたくさんあります。コードがデータ バッファーの境界に準拠していることを確認し、データを提供する際にユーザーを信頼しないようにしてください。常に最悪のシナリオを想定し、それに対処できるようにプログラムを構築するように努めてください。つまり、防御的なプログラマーであることが常に良いのです。

読む:攻撃対象領域の削減機能Windows Defenderで。