オペレーティング システムの主な機能は、さまざまなアプリケーションが安全に実行できる安全な実行環境を提供することであることに同意するでしょう。このため、ハードウェアを使用してシステム リソースに安全にアクセスするために、統一されたプログラムを実行するための基本フレームワークの要件が必要になります。のWindows カーネルは、最も単純なオペレーティング システムを除くすべてのオペレーティング システムでこの基本サービスを提供します。 OS のいくつかの部分は、オペレーティング システムのこれらの基本的な機能を有効にするために、システムの起動時に初期化されて実行されます。

これに加えて、他の機能も初期保護を提供できます。これらには次のものが含まれます。

- Windows ディフェンダーは、マルウェアやその他の脅威からシステム、ファイル、オンライン アクティビティを包括的に保護します。このツールは、シグネチャを使用して、本質的に悪意のあるアプリを検出し、隔離します。

- スマートスクリーンフィルターは、信頼できないアプリの実行を可能にする前に、ユーザーに警告を発行します。ここで、これらの機能は Windows の起動後にのみ保護を提供できることに留意することが重要です。最新のマルウェア、特にブートキットは Windows が起動する前でも実行できるため、隠れて存在し、オペレーティング システムのセキュリティを完全にバイパスします。

幸いなことに、Windows 11/10 は起動中であっても保護を提供します。どうやって?さて、このためには、まず何を理解する必要がありますかルートキットそれらがどのように機能するか。その後、このテーマをさらに深く掘り下げて、Windows 保護システムがどのように機能するかを確認します。

ルートキット

ルートキットは、クラッカーがデバイスをハッキングするために使用するツールのセットです。クラッカーは、まず既知の脆弱性を悪用するかパスワードを解読することによってユーザー レベルのアクセスを取得し、必要な情報を取得することで、コンピューターにルートキットをインストールしようとします。ルートキットは、重要な実行可能ファイルを置き換えることにより、オペレーティング システムが侵害されたという事実を隠します。

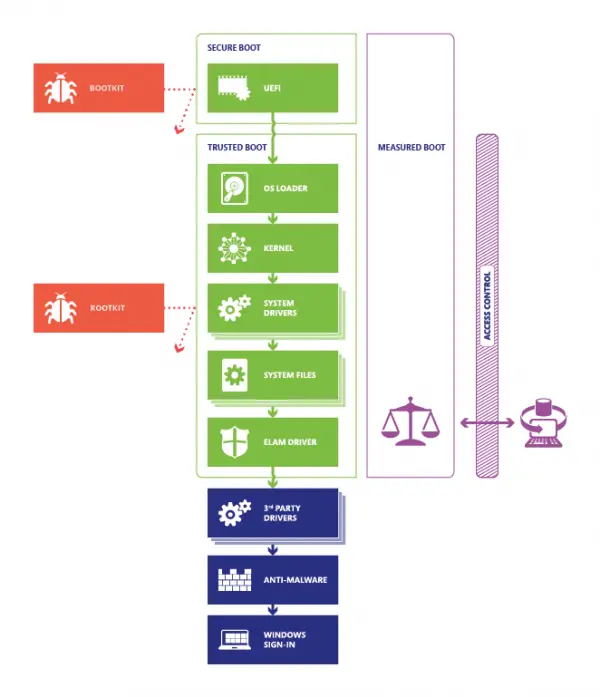

起動プロセスのさまざまな段階で、さまざまなタイプのルートキットが実行されます。これらには、

- カーネルルートキット– デバイス ドライバーまたはロード可能なモジュールとして開発されたこれらのキットは、オペレーティング システムのロード時にルートキットが自動的に起動できるように、オペレーティング システムのカーネルの一部を置き換えることができます。

- ファームウェアルートキット– これらのキットは、PC の基本入出力システムまたはその他のハードウェアのファームウェアを上書きするため、Windows が起動する前にルートキットが起動できるようになります。

- ドライバーのルートキット –ドライバー レベルでは、アプリケーションはシステムのハードウェアに完全にアクセスできます。したがって、このキットは、Windows が PC ハードウェアと通信するために使用する信頼できるドライバーの 1 つであるふりをします。

- ブーツキット– これは、ルートキットの基本機能を継承し、マスター ブート レコード (MBR) に感染する機能を拡張したルートキットの高度な形式です。これはオペレーティング システムのブートローダーを置き換えて、PC がオペレーティング システムよりも先にブートキットをロードするようにします。

Windows 11/10 には、セキュリティを保護する 4 つの機能があります。Windowsの起動プロセスそしてこれらの脅威を回避してください。

Windows ブートプロセスの保護

セキュアブート

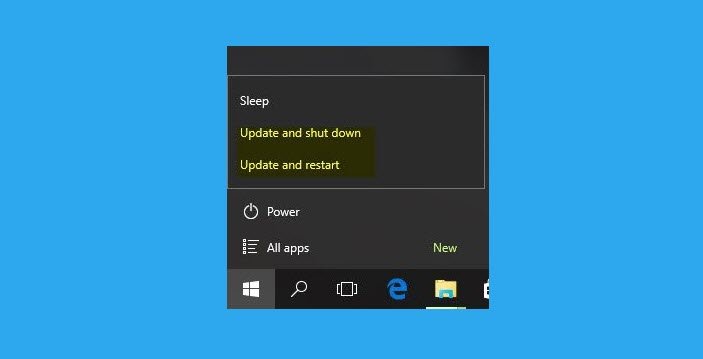

セキュアブートは、システムの起動プロセス中に無許可のアプリケーションの実行を許可せず、悪意のあるプログラムからシステムを保護するために PC 業界のメンバーによって開発されたセキュリティ標準です。この機能により、PC の起動時に PC メーカーが信頼するソフトウェアのみを使用していることが保証されます。そのため、PC が起動するたびに、ファームウェアはファームウェア ドライバー (オプション ROM) やオペレーティング システムを含むブート ソフトウェアの各部分の署名をチェックします。署名が検証されると、PC が起動し、ファームウェアがオペレーティング システムに制御を与えます。

トラステッドブート

このブートローダーは、仮想トラステッド プラットフォーム モジュール (VTPM) を使用して、Windows 10 カーネルをロードする前にそのデジタル署名を検証します。これにより、ブート ドライバー、起動ファイル、ELAM など、Windows 起動プロセスの他のすべてのコンポーネントが検証されます。 。ファイルが変更されたり、ある程度変更されたりした場合、ブートローダーはそれを検出し、破損したコンポーネントとして認識してファイルのロードを拒否します。つまり、ブート中にすべてのコンポーネントに信頼のチェーンを提供します。

早期起動のマルウェア対策

早期起動のマルウェア対策(ELAM) は、ネットワーク内に存在するコンピュータの起動時およびサードパーティ製ドライバの初期化前にコンピュータを保護します。セキュア ブートがブートローダーの保護に成功し、トラステッド ブートが Windows カーネルを保護するタスクを完了/完了すると、ELAM の役割が開始されます。これにより、マルウェアが Microsoft 以外のブート ドライバーに感染して感染を開始または開始するために残された抜け穴が閉じられます。この機能は、Microsoft または Microsoft 以外のマルウェア対策プログラムを即座に読み込みます。これは、以前にセキュア ブートとトラステッド ブートによって確立された継続的な信頼のチェーンを確立するのに役立ちます。

メジャーブーツ

ルートキットに感染した PC は、マルウェア対策が実行されている場合でも、引き続き正常に見えることが観察されています。これらの感染した PC が企業内のネットワークに接続されている場合、ルートキットが大量の機密データにアクセスするルートが開かれ、他のシステムに重大なリスクが生じます。メジャーブーツWindows では、ネットワーク上の信頼されたサーバーが次のプロセスを使用して Windows 起動プロセスの整合性を検証できるようになります。

- Microsoft 以外のリモート構成証明クライアントの実行 – 信頼された構成証明サーバーは、各起動プロセスの最後にクライアントに一意のキーを送信します。

- PC の UEFI ファームウェアは、ファームウェア、ブートローダー、ブート ドライバー、およびマルウェア対策アプリの前に読み込まれるすべてのもののハッシュを TPM に保存します。

- TPM は、一意のキーを使用して、UEFI によってデジタル的に記録されたログに署名します。次に、クライアントは、場合によっては他のセキュリティ情報を含むログをサーバーに送信します。

これらすべての情報を利用して、サーバーはクライアントが正常かどうかを確認し、限定された隔離ネットワークまたは完全なネットワークへのアクセスをクライアントに許可できます。

詳細については、こちらをご覧くださいマイクロソフト。