サイバー脅威は増加の一途をたどっており、標的の複雑さが増していることから、Microsoft はユーザーが世界中のどこからでも自分のコンピュータに影響を与える可能性のあるマルウェアのソースと種類を認識できるようにすることを目指しています。これにより、消費者も企業も同様に攻撃が発生する前に情報を得ることができます。この投稿では、について説明しますコンピュータのトロイの木馬ウイルスとは何ですか。

トロイの木馬ウイルスとは何ですか?

トロイの木馬は、有用なソフトウェアを装ったマルウェアの一種です。その目的は、ユーザーがトロイの木馬を実行し、PC を完全に制御し、目的に使用できるようにすることです。ほとんどの場合、バックドアやキーロガーなど、さらに多くのマルウェアがシステムにインストールされます。

通常使用する配送方法は、ソーシャルエンジニアリング。悪意のあるコードは正規のソフトウェア内に隠されています。正規のプログラムを装ってコンピュータにダウンロードされると、動作を開始します。

トロイの木馬はどのように機能するのか

有名なトロイの木馬と同様、ソフトウェア トロイの木馬はファイル、画像、ビデオの中に隠れて、ホスト システムにマルウェアをダウンロードします。

通常、これらは次のように機能します。

- バックドア型トロイの木馬攻撃者に感染したコンピュータへのリモート不正アクセスと制御を提供する

- ダウンローダーまたはドロッパートロイの木馬は、リモート コンピュータからダウンロードするか、自身のコードに含まれるコピーから直接取得することによって、感染したコンピュータに他の悪意のあるファイルをインストールします。

トロイの木馬が何であるか、またどのようにしてシステムに感染するのかがわかったので、インターネット上の怪しい素材や「クリックベイト」素材に特に注意して注意する必要があります。それとは別に、企業ネットワークに接続されたデバイスを使用する代わりに、ソーシャル メディアや Web サーフィンに個人のデバイスを使用することを組織内の人々に奨励することもできます。

リモート アクセス トロイの木馬とは何ですか

リモート アクセス トロイの木馬 (RAT)コンピュータをハイジャックしたり、友人といたずらをしたりすることに関しては、常にこの世界にとって大きなリスクであることが証明されています。 RAT は、オペレータがコンピュータを攻撃し、不正なリモート アクセスを取得できるようにする悪意のあるソフトウェアです。 RAT は何年も前から存在しており、最新のウイルス対策ソフトウェアでも RAT を見つけるのは困難なため、依然として存在します。

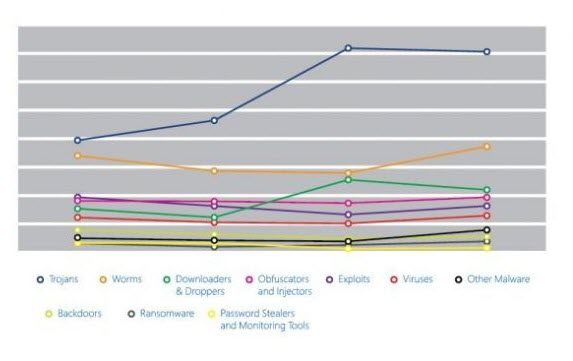

トロイの木馬の使用が増加中

トロイの木馬は、攻撃者によって使用されたマルウェアの最大の形式であることが研究で明らかになりました。調査によると、トロイの木馬に関連する遭遇は 57% 増加し、年末まで増加したままでした。 Microsoft のリアルタイム マルウェア対策製品が遭遇した上位 10 件のマルウェア グループのうち 5 件がトロイの木馬でした。

この増加は主に、Win32/Peals、Win32/Skeeyah、Win32/Colisi、Win32/Dynamer として知られるトロイの木馬によるものです。また、新たに検出された 2 つのトロイの木馬、Win32/Dorv および Win32/Spursint も、脅威レベルの上昇を説明するのに役立ちました。

レポートの重要な所見は、攻撃の総数はクライアント プラットフォームでより頻繁であったが、トロイの木馬の発生は企業が使用するサーバー プラットフォームでより多かったということでした。トロイの木馬は上位 10 件のマルウェアのうち 3 件を占め、サポートされている Windows サーバー プラットフォームで最もよく遭遇するマルウェアと迷惑ソフトウェア ファミリは上位 10 件のうち 4 件がトロイの木馬に分類されました。

これらの観察結果は、あらゆる種類のマルウェア攻撃がオペレーティング システムとそのバージョンごとに異なる影響を与えることを示しています。頻度は特定の OS の人気の高低に依存する可能性がありますが、ほとんどの場合、ランダムで変動する要因です。

読むことができますウイルス、トロイの木馬、ワーム、アドウェア、スパイウェア、ルートキット、マルウェア、バックドアの違い、などはここにあります。