聞いたことはありますかACL?これは、コンピュータのセキュリティに関して非常に重要です。この記事では、ACL とは何か、および現在利用可能な ACL の種類について説明します。

アクセス制御リスト (ACL) とは何ですか?

特に ACL とは何なのかを知りたい人は、知っておくべきことがすべて含まれている以下の情報を読むことをお勧めします。

- ACLとは何の略ですか?

- では、ACL とは何でしょうか?

- ACL を使用する必要があるのはなぜですか?

- 可能であれば、ACL を配置できますか?

1] ACLとは何の略ですか?

ACL という頭字語が何の略なのか疑問に思っている人も多いでしょう。これはアクセス コントロール リストを意味し、ネットワーク デバイスに関しては非常に重要です。

2] では、ACL とは何ですか?

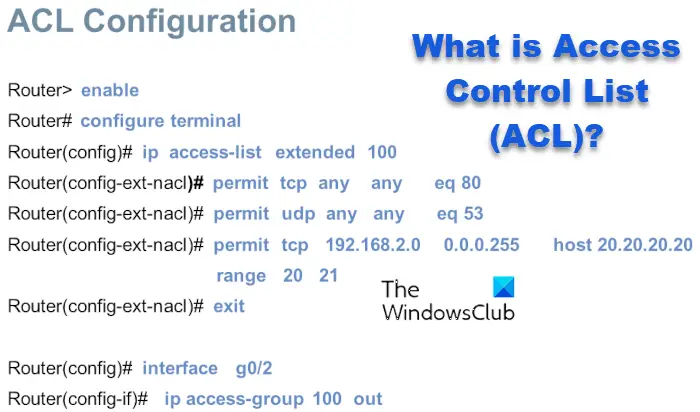

ACL は基本的に、送受信されるトラフィックを監視する一連のルールです。そこから、定義されたステートメントのセットと比較します。ここで、ACL がネットワーク セキュリティの最も基本的なコンポーネントの 1 つであることにも注意する必要があります。

さらに、ACL とステートレス ファイアウォールは、送信元から最終宛先に流れるすべてのパケットを制限、ブロック、または許可するだけであるという意味で、基本的に同じものです。

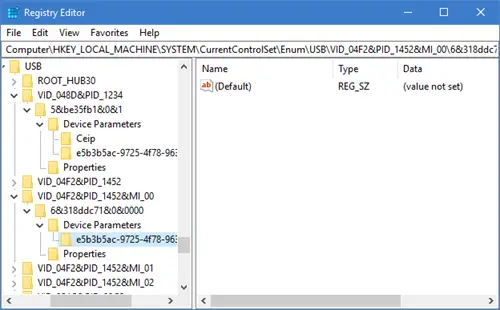

ACL が通常どこで見つかるかというと、ルーターかファイアウォールであると断言できます。ただし、ユーザーはネットワーク内またはネットワーク上で実行されるデバイス上で実行されるように ACL を設定できます。

3] ACL を使用する必要があるのはなぜですか?

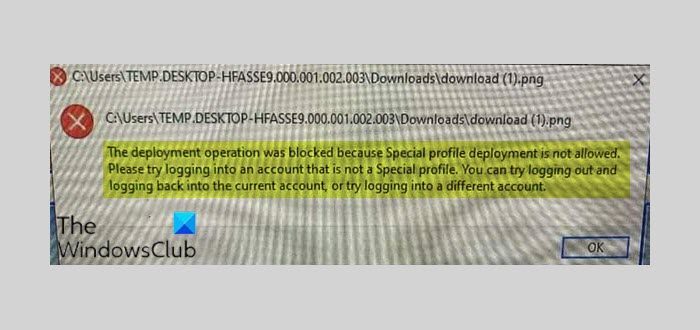

ACL を使用する理由は、ネットワークにセキュリティを提供することです。 ACL が適用されていない場合、あらゆる形式のトラフィックの出入りが許可されます。これは、望ましくない危険なトラフィックが吸い上げられる可能性があるため、悪いことです。

ACL によるセキュリティの向上に関して言えば、ユーザーは、たとえば、特定のルーティングの更新を拒否したり、トラフィック フロー制御を提供したりすることを選択できます。

4] 可能な場合はどこに ACL を配置できますか?

インターネットに接続されているデバイスには、トラフィックをフィルタリングする方法が必要です。したがって、ACL を設定するのに最適な場所の 1 つはオンエッジ ルーターです。私たちが理解したところによると、ACL をサポートするルーティング デバイスは、インターネットに面した位置に配置でき、プライベート ネットワークとパブリック インターネットを分割する一種のバッファ ゾーンにも接続できます。

さらに、TCP や UDP などの特定のポートを保護できるように ACL を設定するオプションもあります。

ACL にはどのような種類がありますか?

私たちが知っている限り、ACL には 2 つのタイプがあり、標準アクセス リストと拡張アクセス リストです。これらがどのようなものか説明しましょう。

- 標準アクセスリスト

- 拡張アクセスリスト

1] 標準アクセスリスト

標準アクセス リストに関しては、パケットの IP アドレスの送信元のみが可能です。これらのタイプのアクセス リストは、拡張アクセス リストと比較すると同じ電力レベルではないことを指摘しておく必要がありますが、幸いなことに、ルータから多くのプロセッサ電力を必要としないということです。

2] 拡張アクセスリスト

拡張アクセス リストの使用を選択した場合は、標準アクセス リストと比較してより正確なフィルタリングが期待されます。さらに、ユーザーは宛先と送信元の IP アドレス、送信元と宛先のポート、レイヤー 3 プロトコルなどを簡単に評価できます。

拡張アクセス リストは、標準アクセス リストよりも設定が難しく、より多くのプロセッサ電力を消費することに注意してください。ただし、より高いレベルの制御が与えられます。

読む:データサイエンスとは、データサイエンティストになるにはどうすればよいですか?

ACL は何に使用されますか?

アクセス制御リストは、ハッカーからのネットワーク攻撃を軽減するとともに、ネットワーク トラフィックを制御するために設計された、定義済みのルールのセットです。 ACL は、コンピュータ ネットワークの送受信用に指定された特定のルールに基づいてトラフィックをフィルタリングするためにも使用されます。

アクセス制御リストの利点は何ですか?

- インターネットに接続されたサーバーのセキュリティが強化されます。

- 入口ポイントを介したアクセス権限の強化。

- 内部ネットワークへのアクセスと内部ネットワーク間のトラフィックをより詳細に制御します。

- ユーザーとグループの権限をより詳細に制御します。

これがお役に立てば幸いです。