多くの人々や企業がそれぞれのネットワーク上にデバイスを並べているため、ネットワーク上で共有される個人情報や機密情報の量は過去最高に増加しています。この情報を求めて、攻撃者は個人環境と企業環境の両方からの情報漏洩に新たな関心を集めています。これにより、次のような影響を受けやすい組織の範囲が拡大しました。マルウェアによるサイバー犯罪。つまり、オンライン バンキング詐欺の被害に遭う銀行や信用組合に加えて、金融詐欺の影響を受けやすいその他の組織には次のようなものがあります。

- 保険会社

- 決済サービス

- 大手電子商取引企業

- 航空会社

さらに、攻撃の構造はより一貫性を増し、その分布はさらに組織化されています。クライムウェアの開発者は、個人情報の脅威やアカウント詐欺を実行するためにクライムウェアを使用する第三者にクライムウェアを販売またはリースすることで利益を得ます。現在、マルウェア業界は、データ盗難や金融詐欺などのマルウェアによる犯罪を実行するためにサイバー犯罪者が必要とするすべてのコンポーネントを提供しています。

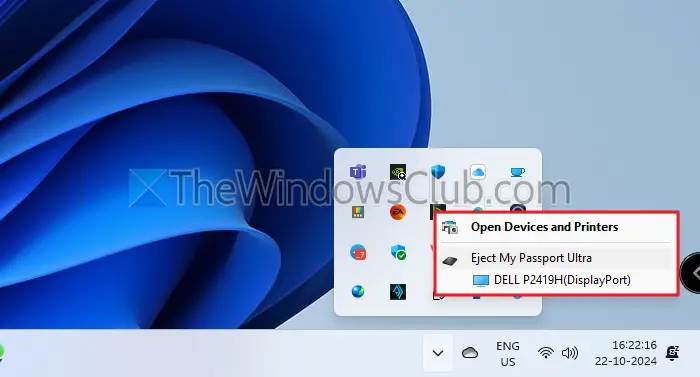

コンピューターマルウェア産業

(画像提供: IBM ソフトウェア電子ブック)

マルウェアの複数の亜種が毎日発見されており、悪用できる可能性があります。ゼロデイ脆弱性。それらの一部はポリモーフィック機能を備えて設計されています。この技術は、シグネチャベースの検出を回避し、その後の感染のたびにファイル名を変更して検出を回避します。この投稿では、最近の 2 つの形態、ランサムウェアとクリプトジャッキングについて説明します。

ランサムウェア

最も簡単に言うと、ランサムウェアは、身代金が支払われない限り、システムの画面をロックするか、ユーザーのファイルをロックすることによって、ユーザーがシステムにアクセスすることを防止または制限するマルウェアの一種です。数年前から存在していますが、ここ数年でさらに重要性が高まっています。

この種のマルウェアの増加に起因すると考えられる要因の 1 つは、暗号通貨のようにビットコイン。その手口では、まずユーザーのデバイスにアクセスし、攻撃者のみが知っているキーを使用して重要なドキュメント/ファイルを暗号化します。次に、ファイルの復号化と引き換えに、ビットコインやマネーパックなどの通貨を介した資金の送金を要求します。このすべてにおいて、攻撃者はユーザーが攻撃者の要求に従うよう時間制限を設け、その後、すべてのファイルが永久に削除されるため、追跡も回復も不可能になります。残念ながら、最も効果的なのは、これらのランサムウェア攻撃に対する防御純粋に破壊的なマルウェアと同様に、システムを定期的かつ頻繁にバックアップします。侵害されたシステムのバックアップがなければ、資産所有者は攻撃者の言いなりになります。

クリプトジャッキング

同様に、新しい形式のマルウェアが、悪意のある Web サイトを通じて出現し、被害者のコンピュータの処理能力。それはクリプトジャッキングと呼ばれます。これはここ数カ月で普及した比較的新しい手法で、システムにマルウェアを配信することなく被害者から金銭を得ることができるため、より高度です。

マルウェア産業が 10 億ドル規模の産業になっている理由は何ですか?

人々の日常生活に対するインターネットの影響力が高まるにつれ、商取引は従来のビジネスからオンライン プラットフォームに大きく移行しました。その結果、消費者はネット上で個人データや財務情報を公開しながら、オンラインで急速に売買を行うようになりました。このため、インターネットは他のビジネスと同様、標準的な商業ビジネスとしての地位を確立していますが、犯罪の温床にもなっています。ユーザーの 3 分の 1 近くがスパム メッセージ内のリンクをクリックしたり、不正な広告、大規模な主流の Web ページに滑り込みます。このうち、ユーザーの 10 人に 1 人が、これらのページで宣伝されている製品を購入したことがわかっています。ユーザーが物を購入しているという事実は、それを魅力的なビジネスにし続けています。スパマーは独自の業界団体さえ持っています。

マルウェアは広く購入できるため、犯罪者がサイバー犯罪を行うための有益な手段となります。

さまざまな種類の情報を盗むことで得られる高額な報酬のために、多くの個人、特に若者がこの汚いビジネスに誘惑されます。いくつかの例を以下に示します。

| 盗まれた情報の種類 | $単位の価格 |

| 完全な身元情報 | 100ドル |

| 豊富な銀行口座の認証情報 | 1000ドル |

| 米国のパスポート情報 | 1000ドル |

| 米国の社会保障番号 | 100ドル |

これらの価格は概算であり、需要と供給の基準に応じて市場で変動する可能性があります。

ほとんどの攻撃は組織のシステムではなく、顧客と従業員のエンドポイントをターゲットにしていることがよく観察されています。なぜそうなるのでしょうか?この背後にある理由は、組織が次のような複数のセキュリティ層に多額の投資を行っているためです。

境界線上でサイバー犯罪者を排除する試み。一方、エンドポイント セキュリティについては、組織は次のことを行います。ウイルス対策ソフトウェア多くの場合、金融マルウェアの 40 パーセント未満が検出されます。そのため、サイバー犯罪者はマルウェア主導のサイバー犯罪を実行し、ユーザーのエンドポイントでマルウェアを利用して金融詐欺を犯し、機密データを盗みます。

また、ご存知のとおり、マルウェア業界では主にスパムやフィッシング有料のプロプログラマーによって書かれたマルウェア。スパムベンダーは、フィルターをバイパスするためにプロの言語学者や心理学の卒業生をスパム被害者に雇うこともあります。お金には困らない!才能のある従業員は、年間 20 万ドル以上の収入を得ることができます。リモート ルート ゼロデイの場合はさらに価値が高くなります (50 ~ 100,000 ドル)。

ワークロードもスマートに分散されます。たとえば、検出防止コードをアウトソーシングすると、マルウェア作成者はペイロードに集中できるようになります。

Cyber-dacoity は増加傾向にあり、時間の経過とともに巨大な規模に達するでしょう!