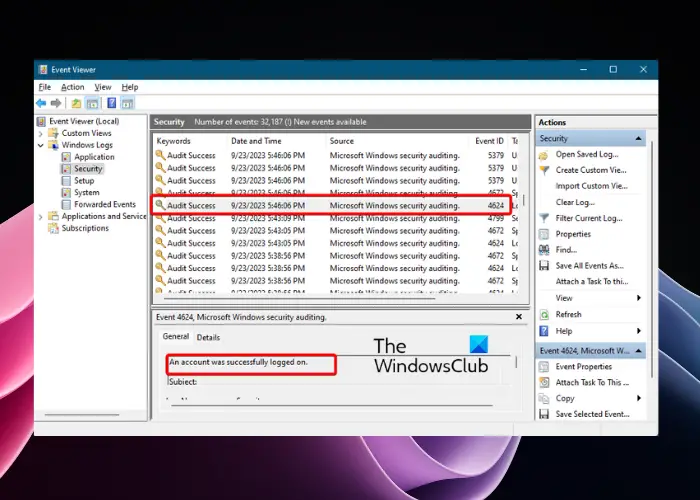

よく遭遇するかもしれませんが、イベント ID 4624、アカウントは正常にログオンされました定期監査中にイベント ビューアにメッセージが表示されます。ただし、これはコンピュータに正常にログインするたびに生成される通常の Windows セキュリティ ログであるため、心配する必要はありません。したがって、いつでも必要な場合は、ユーザーのログイン履歴を確認する、イベント ID 4624 を探す必要があります。

ただし、アカウントに見覚えがない場合、またはアカウントがハッキングされた可能性があると疑われる場合は、心配になる可能性があります。このような場合は、イベント ビューアで Windows セキュリティ ログを適切に確認し、脅威を特定し、それに応じて排除する必要があります。

イベント ID 4624、アカウントは正常にログオンされました

そうは言っても、Windows イベント ID 4624 と問題を検出する方法についてすべてを理解するのに役立つ詳細なガイドがあります。

4624 イベント ID とは何ですか?

Windows イベント ログのイベント ID 4624 は、宛先コンピューター上で成功したすべてのログイン セッションを示します。この監査設定は、アクセスしたマシンとセッションを作成した場所に生成されます。それで、誰かがあなたのコンピュータを覗き見している場合、これは探す必要があるイベント ID です。

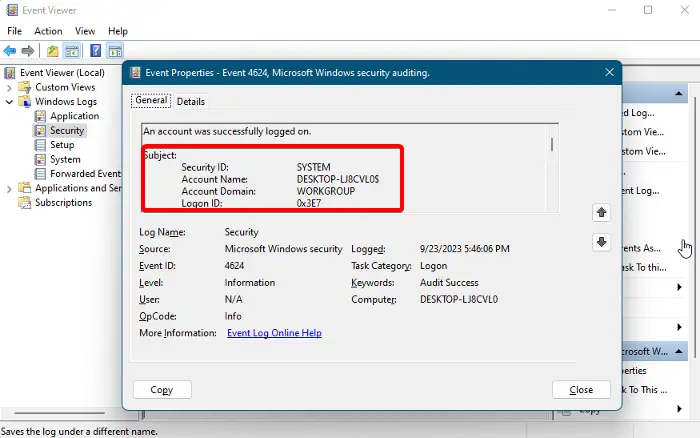

さらに、これは、誰 (ユーザー) がどのアカウントからログオンしたかを正確に示す非常に貴重な情報です。このために、次のことを確認できます。新しいログオン次の詳細を示すフィールド:

- セキュリティID

- アカウント名

- アカウントドメイン

- ログインID

ただし、以下ではイベント ID 4624 に関連する他のプロパティについても説明します。

注記– この監査設定は、ローカルセキュリティポリシーまたはグループポリシーエディター(gpedit.msc)。次に、セキュリティ目的で監査オプションを変更して、成功したログイン試行を監視できます。ただし、これらの設定でイベントを記録できるのはローカル コンピューター上のみであり、ドメイン コントローラー上では記録できません。

Windows イベント ID 4624 のプロパティ

イベント ID のプロパティは、一般的なタブ。ここには、以下のフィールドがあります。

1]件名

セキュリティ ID (SID):

これは、ログインが成功したことを示します。

アカウント名

成功したログインを記録したアカウントの名前。これは、正規のアカウントであるかどうかを識別するのに役立ちます。

アカウントドメイン

イベントを記録したアカウントのドメイン/コンピュータ名は、トラブルシューティングに役立ちます。

ログオンID

このイベントを、同じログオン ID を持つ可能性のある最近のイベントと関連付けるのに役立つ 16 進値を示します。さらに、イベントの問題を特定し、それに応じてトラブルシューティングを行うのにも役立ちます。

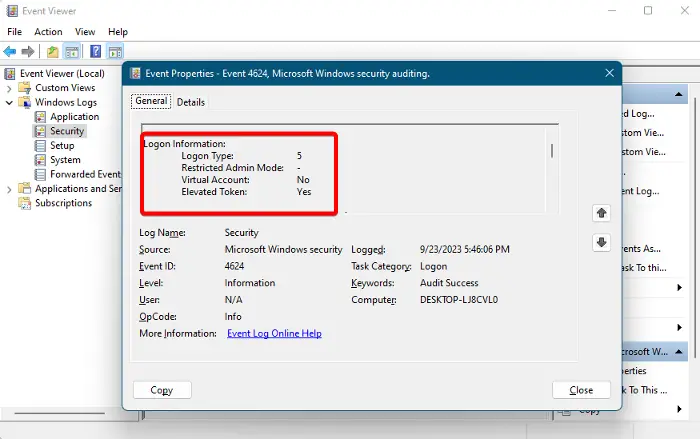

2] ログオン情報

このプロパティには次のものが含まれます。

ログオンタイプ

| ログオンタイプ | ログオンタイトル | 説明 |

|---|---|---|

| 0 | システム | システムの起動時などに、システム アカウントによってのみ使用されます。 |

| 2 | 相互の作用 | ユーザーがこのコンピュータにログオンしました。 |

| 3 | ネットワーク | ユーザーまたはコンピュータがネットワークから現在のワークステーションにログオンしました。 |

| 4 | バッチ | バッチ サーバーによって使用され、ユーザーが直接関与せずにプロセスがユーザーに代わって実行される場合があります。 |

| 5 | サービス | サービスはサービス コントロール マネージャーによって開始されました。 |

| 7 | ロックを解除する | このコンピュータはロックが解除されました。 |

| 8 | ネットワーククリアテキスト | ユーザーがネットワークからこのコンピュータにログオンしました。ユーザーのパスワードは、ハッシュされていない形式で認証パッケージに渡されました。組み込みの認証は、ネットワーク経由で送信する前に、すべてのハッシュ認証情報をパッケージ化します。資格情報はプレーンテキスト (クリアテキストとも呼ばれます) でネットワークを通過しません。 |

| 9 | 新しい資格情報 | 呼び出し元は現在のトークンを複製し、アウトバウンド接続用の新しい資格情報を指定しました。新しいログオン セッションは同じローカル ID を持ちますが、他のネットワーク接続に対しては異なる資格情報を使用します。 |

| 10 | リモートインタラクティブ | ユーザーがターミナル サービスまたはリモート デスクトップを使用してこのコンピュータにリモート ログオンしました。 |

| 11 | キャッシュされたインタラクティブ | ユーザーは、コンピューター上にローカルに保存されているネットワーク資格情報を使用して、このコンピューターにログオンしました。資格情報を確認するためにドメイン コントローラーに接続されませんでした。 |

| 12 | キャッシュされたリモート対話型 | RemoteInteractive と同じです。これは内部監査に使用されます。 |

| 13 | キャッシュされたロック解除 | ワークステーションのログオン。 |

*データ提供– マイクロソフト

制限付き管理者モード

これは、ユーザーがターミナル サービスまたはリモート デスクトップ経由でリモート ログオンに成功した場合にのみ表示されます。 Restricted Admin Mode の値はブール値、つまり Yes または No です。

バーチャルアカウント

繰り返しますが、仮想アカウントの値は「はい」または「いいえ」のいずれかです。これは、ログオンの成功を記録したアカウントが仮想アカウントであるかどうかを示します。たとえば、管理されたサービス アカウントです。

昇格したトークン

これも [はい] または [いいえ] フィールドで、正常なログオンを開始したアカウント (イベント ID 4624) が管理者アカウントであるかどうかを示します。

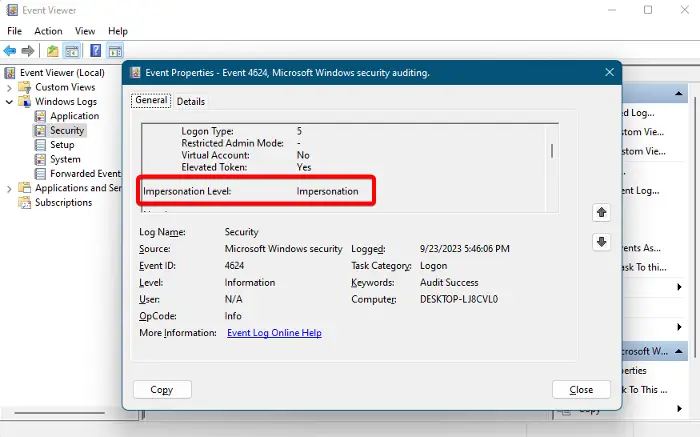

3]なりすましレベル

このフィールドは、ログイン セッションのプロセスがどの程度偽装 (シミュレート) するかを示します。これは、サーバーがクライアントに代わってクライアントを模倣するために許可される権限のレベルです。 4 つの異なるレベルは、匿名、識別、偽装、および委任です。

読む: セキュリティ ログがいっぱいになりました (イベント ID 1104)

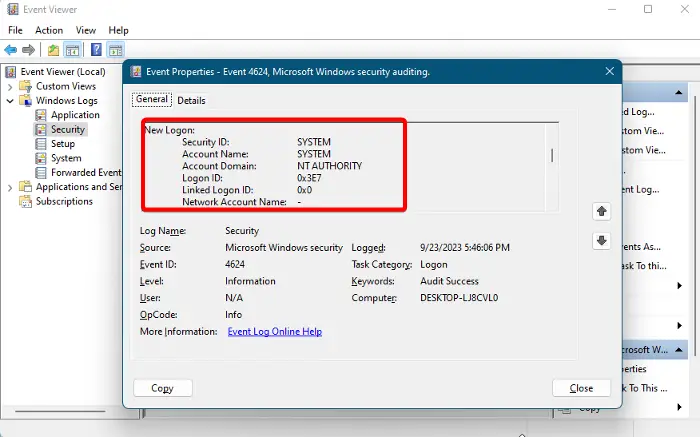

4]新しいログオン

これは、実際にログオンし、ログオン セッションが作成されたアカウントです。コンピューター名をアカウントのドメインと比較して、それがローカルであるかドメインであるかを識別できます。一致する場合、それはローカルです。そうでない場合は、ドメイン アカウントです。

さらに、アカウント情報とネットワーク情報の 2 つのカテゴリに分かれています。

アカウント情報

- セキュリティID– Windows セキュリティ イベント ID 4624 の成功したログオンを記録した SID。

- アカウント名– 正常なログオンを実行します。

- アカウントドメイン– ドメイン名は次のいずれかの形式になります。NetBIOSドメインの名前 (小文字または大文字の形式)。ただし、アカウント ドメインが表示されている場合は、NT 当局、ログオン アカウントがローカルサービスまたは匿名ログオン。

- ログオンID– トラブルシューティングに役立つ 16 進値が表示されます。

- リンクされたログオン ID– これもログオン セッションに関連する 16 進値です。関連するログオン イベントがない場合、値は 0x0 になります。

- GUID– 2 つのイベント (1 つはイベント ID 4624、もう 1 つは同じ GUID) をリンクできるため、潜在的な脅威の特定に役立ちます。

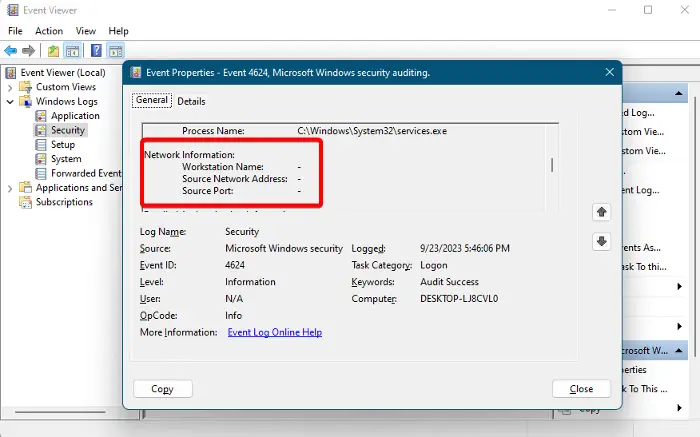

ネットワーク情報

- ネットワークアカウント名前 -にのみ関連する新しい資格情報ただし、ログオン タイプが他のものである場合、ネットワーク アカウント名は「–”。

- ネットワークアカウントドメイン– にのみ適用されます。新しい資格情報ログオンタイプ。ユーザーがネットワーク接続を作成したい場合は、このフィールドで指定されたドメイン名を使用する必要があります。ただし、ログオン タイプが他のものである場合は、「」として記録されます。–”。

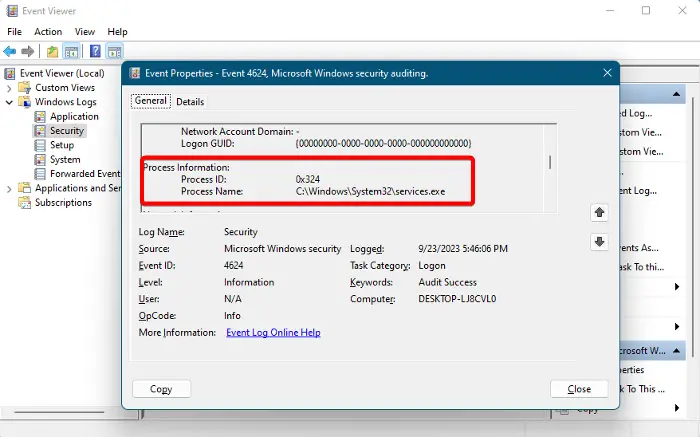

5] プロセス情報

このフィールドには、成功したログオン イベントを文書化したプロセスに関する詳細が表示されます。

- プロセスID– Windows およびその他の OS がプロセスを排他的に識別するために使用する 16 進値が表示されます。閲覧するにはプロセスIDWindows PC 上で現在実行中のすべてのプロセスを起動します。パワーシェルを実行します。取得プロセスコマンドとヒット入力。ここで、プロセスIDイベント ID 4624 を 10 進数に変換します。これは、プロセス ID を、取得プロセスPowerShellコマンド。

- プロセス名– 成功したログオンを文書化します。

読む: イベント ID 1101、監査イベントはトランスポートによって削除されました。 0

6]ネットワーク情報

このセクションでは、トラブルシューティングの目的に関連する重要な情報を提供します。たとえば、ユーザーがどのコンピュータからログインしたか、PC の IP アドレス、使用したポートなどです。

- ワークステーション名– ユーザーがログインした PC 名を記録します。

- 送信元ネットワークアドレス– ユーザーがログインしたPCのIPアドレスを登録します。

- 送信元ポート– ログインに使用されたリモート マシンの元の TCP ポートを記録します。

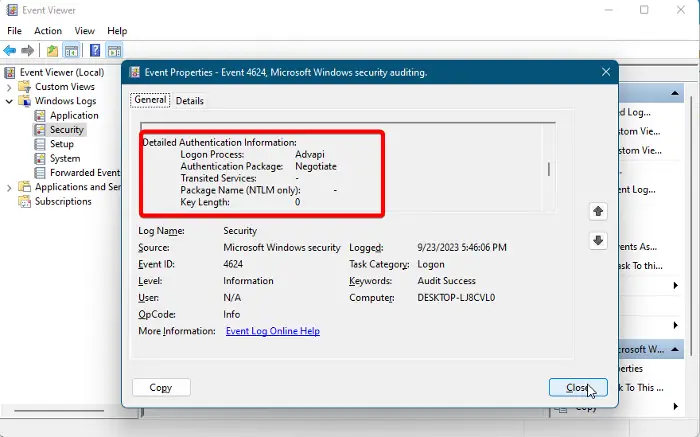

7] 詳細な認証情報

このフィールドは、認証プロセスがどのように開始されるかを表します。認証とパッケージが使用されたプロセスの記録が保持されます。次のような他の詳細も表示されます中継サービス、パッケージ名、 そしてキーの長さ。

- ログオンプロセス– システムが Windows イベント ID 4624 を記録したときに、ユーザーがログオンに使用した認証済みログオン プロセスの名前が表示されます。

- 認証パッケージ– このコンピュータへのログオンに使用された認証パッケージの種類を登録します。

- 中継サービス– 送信されたサービスのみを表示します (Kerberos のみ)。

- パッケージ名– ログオン要求が NTLM プロトコルによって認証された場合は、NTLM バージョンが文書化されます。

- キーの長さ– NTLM 認証プロトコルにのみ適用されます。その他の場合、フィールドは次の値を返します。0。

さらに、イベント ID 4624 の場合、マイクロソフトには、状況に応じて必要な監視の種類に関する追加の推奨事項がいくつかあります。

イベント ID 4625 とは何ですか?

ユーザーがローカル コンピューターへのログインに失敗すると、イベント ID 4625 が登録されます。このイベントは、ユーザーがログインを試みた場所からデバイスに取り込まれます。さらに、失敗したログオンを特定するために、ログオンの検索に役立つ PowerShell スクリプトを作成できます。Windowsイベントログイベント ID は 4625 です。

イベント ID 4634 とは何ですか?

イベント ID 4634 は、アカウントがログオフされたことを示します。これは、ログオン セッションが終了する (ログアウトする) たびに、イベント 4634 が生成されることを意味します。ただし、これは、ユーザーがログオフを開始したことを示すイベント ID 4647 とは異なります。この場合、セッションが実行されなくなり、終了したことが単に登録されただけです。