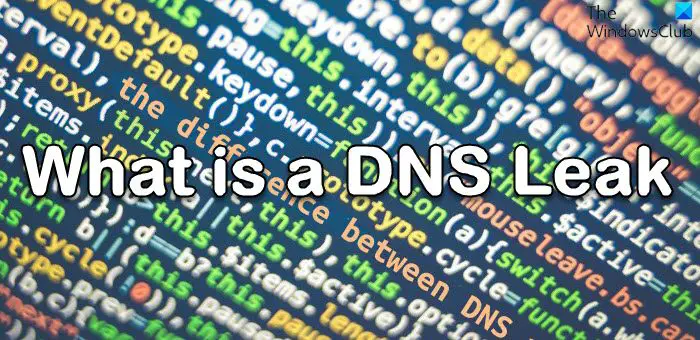

データの機密性と整合性は、サイバースペースの主要な関心事です。サイバー攻撃の増加により、安全なWebブラウジングのセキュリティ対策を検証するためにデータ処理システムを規制およびテストすることが重要です。ブラウザは特別なセキュリティアーキテクチャで構築されており、Webセキュリティを増やすためにアドオンやプラグインなどの特定のリソースを提供します。この記事では、説明しますDNSリークこれは、ネットワーク構成の主要な問題であり、Windows 11/10でDNSリークの問題を修正および防止する方法を見つけます。

始める前に、DNSの役割について簡単に要約しましょう。

DNSとは何ですか

私たち全員が知っているように、ドメイン名はブラウザで使用されて、インターネット上でWebページを見つけます。簡単に言えば、ドメイン名は、人間が簡単に読んで記憶できる文字列のコレクションです。人間がドメイン名でWebページにアクセスしている間、マシンはIPアドレスの助けを借りてWebページにアクセスします。したがって、基本的に、あらゆるWebサイトにアクセスするには、人間が読み取るドメイン名を機械可読IPアドレスに変換する必要があります。

DNSサーバーは、すべてのドメイン名と対応するIPアドレスを保存します。 URLを閲覧するたびに、最初にDNSサーバーに向けられ、ドメイン名をそれぞれのIPアドレスに一致させてから、必要なコンピューターにリクエストを転送します。たとえば、www.gmail.comなどのURLを入力すると、システムはDNSサーバーにリクエストを送信します。次に、サーバーはドメイン名の対応するIPアドレスと一致し、ブラウザをリモートWebサイトにルーティングします。一般に、これらのDNSサーバーは、インターネットサービスプロバイダー(ISP)によって提供されます。

要約すると、DNSサーバーはドメイン名のリポジトリと対応するインターネットプロトコルアドレスです。

読む:DNSハイジャックとは何ですか。

インターネットでは、システムとリモートWebサイトの間に転送されるデータを暗号化するための多くの規定があります。コンテンツの暗号化と同様に、送信者のアドレスとリモートWebサイトのアドレスを暗号化する方法はありません。奇妙な理由で、DNSトラフィックを暗号化することはできません。これにより、最終的にはすべてのオンラインアクティビティをDNSサーバーにアクセスできる人に公開できます。

つまり、ユーザーが訪問するすべてのWebサイトは、単にDNSログにアクセスできるようになるだけで知られています。プロバイダー。一言で言えば、ISPのように、法的または違法な方法でDNSサーバーにアクセスできる人なら誰でも、すべてのオンラインアクティビティを追跡できます。

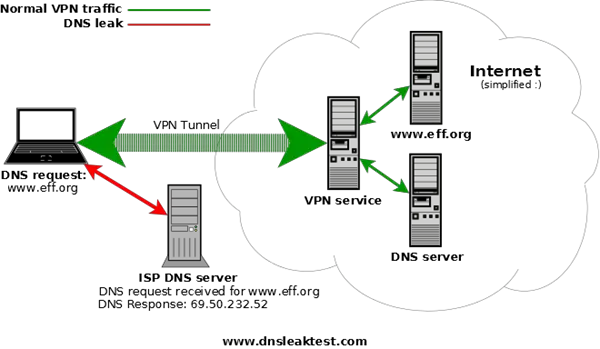

この問題を軽減し、ユーザーのプライバシーを保護するために、仮想プライベートネットワーク(VPN)テクノロジーが採用され、ネットワーク上の安全で仮想的な接続が作成されます。システムを追加してVPNに接続すると、すべてのDNSリクエストとデータが安全なVPNトンネルに渡されることを意味します。 DNSが安全なトンネルからリークを要求する場合、受信者アドレスや送信者アドレスなどの情報を囲むDNSクエリは、無担保パスを介して送信されます。これにより、すべての情報がインターネットサービスプロバイダーにルーティングされ、最終的にアクセスするすべてのWebサイトホストのアドレスが表示されるという深刻な結果が生じます。

Windows 11/10でDNSリークの原因

DNSリークの最も一般的な原因は、ネットワーク設定の不適切な構成です。まずローカルネットワークに接続し、VPNトンネルへの接続を確立する必要があります。 Hotspot、WiFi、およびルーターからインターネットを頻繁に切り替える人のために、システムはDNSリークに対して最も脆弱です。その理由は、新しいネットワークに接続するとき、Windows OSは、VPNサービスによってホストされているDNSサーバーの代わりに、LANゲートウェイによってホストされているDNSサーバーを好むことです。最終的に、LAN GatewayがホストするDNSサーバーは、オンラインアクティビティを開示するインターネットサービスプロバイダーにすべてのアドレスを送信します。

また、DNSリークのもう1つの主な原因は、VPNでのIPv6アドレスサポートの欠如です。ご存知のように、IP4アドレスが徐々にIPv6に置き換えられており、World Wide Webはまだからの切り替え段階にありますIPv4からIPv6へ。 VPNがIPv6アドレスをサポートしていない場合、IPv6アドレスのリクエストは最初にチャネルに送信され、IPv4からIPv6に変換されます。アドレスのこの変換は、最終的にVPNセキュアトンネルをバイパスし、DNSリークにつながるすべてのオンラインアクティビティを開示します。

DNSリークの影響を受けているかどうかを確認する方法

DNSリークをチェックすることは非常に簡単な作業です。次の手順では、無料のオンラインサービステストを使用して、簡単なDNSリークテストを行うように導きます。

まず、コンピューターをVPNに接続します。

次に、にアクセスしてくださいdnsleaktest.comウェブサイト。

標準テストをクリックして、結果を待ちます。

ISPに関連するサーバー情報が表示されている場合、システムはDNSを漏らしています。また、VPNサービスの下で指示されていないリストが表示されている場合、システムはDNSリークの影響を受けます。

DNS漏れを確認する他のいくつかのサイトはそうですbrowserLeaks.com/DNSそしてdnsleak.com。

DNSリークを修正する方法

WindowsシステムはDNSリークに対して脆弱であり、インターネットに接続するたびに、DHCP設定は自動的にインターネットサービスプロバイダーに属するDNSサーバーを考慮します。

この問題を修正するには、DHCP設定を使用する代わりに、静的DNSサーバーを使用しますまたはパブリックDNSサービスまたはによって推奨されるものNICプロジェクトを開きます。サードパーティのDNSサーバーのようなComodo Secure DNS、opendns、CloudFlare DNS、など、あなたの場合はお勧めしますVPNソフトウェア独自のサーバーはありません。

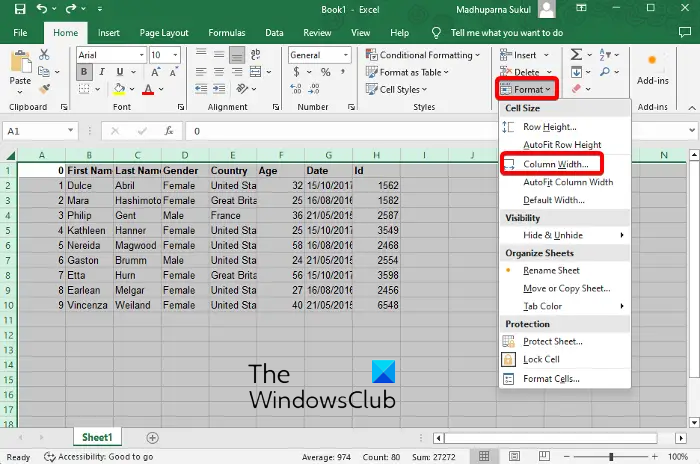

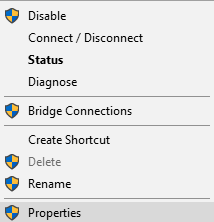

にDNS設定を変更しますコントロールパネルを開いて行きますネットワークおよび共有センター。に移動しますアダプター設定を変更します左側のパネルでネットワークを見つけて、ネットワークアイコンを右クリックします。選択しますプロパティドロップダウンメニューから。

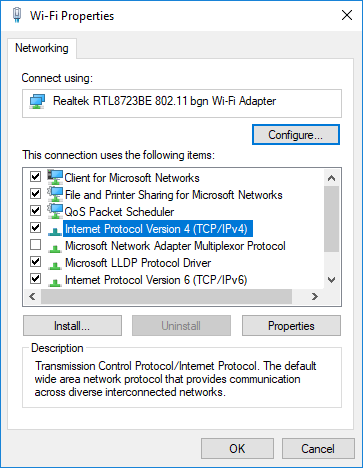

見つけて検索しますインターネットプロトコルバージョン4窓の中で、それをクリックしてから行きますプロパティ。

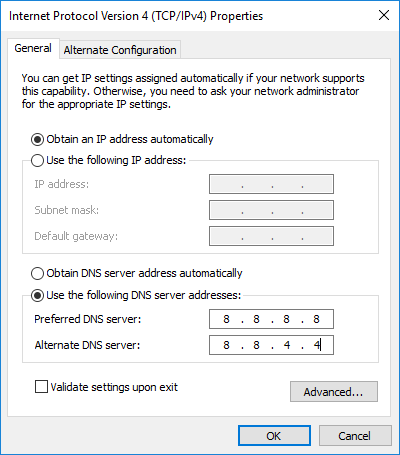

ラジオボタンをクリックします次のDNSサーバーアドレスを使用します。

pを入力します参照そして代替アドレスDNSサーバーの場合は、使用します。

使用したい場合Google Public DNSサーバー、これらの手順に従ってください

- 優先されるDNSサーバーを見つけ、8.8.8.8と入力します

- 代替DNSサーバーを見つけて、8.8.4.4と入力します。

クリックしてくださいわかりました変更を保存するため。

関連するメモでは、VPNに監視ソフトウェアを使用することをお勧めします。それはあなたの費用を補充するかもしれませんが、それは確かにユーザーのプライバシーを改善するでしょう。また、定期的なDNSリークテストを実行すると、予防策として召集が渡されることに言及する価値があります。