マイクロソフトのようなテクノロジー大手にとって、テクノロジーはビジネスの中核を構成します。これは、長年にわたってより良い製品を作るのに役立っただけでなく、新しい市場を生み出すことにもつながりました。オペレーティング システムとしての Windows はソフトウェア市場に革命をもたらしました。彼らは現在、セキュリティ ソフトウェア市場に参入しています。最新のイノベーションWindows ディフェンダーそれは、組み込みのウイルス対策ソフトウェアを内部で実行できるようにすることです。サンドボックス。

サンドボックスで Windows Defender ウイルス対策を実行する方法

この新しい開発により、Windows Defender ウイルス対策は、この機能を備えた最初の完全なウイルス対策ソリューションとなり、セキュリティの基準を引き上げる点で業界をリードし続けます。

Windows Defender のサンドボックスを有効にする

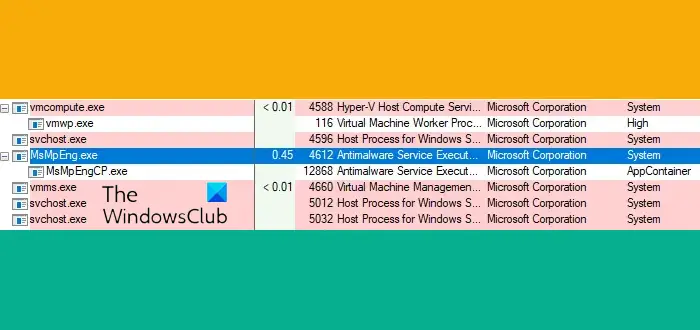

サンドボックスでの Windows Defender の実行は、Windows 10 v1703 以降でサポートされています。有効にすることができますサンドボックス化マシン全体の環境変数 (setx /M MP_FORCE_USE_SANDBOX 1) を実行し、コンピューターを再起動します。

次のコマンドを実行します。管理者特権のコマンド プロンプト:

setx /M MP_FORCE_USE_SANDBOX 1

これを完了したら、コンピュータを再起動します。

セキュリティの観点からサンドボックス化が重要な理由

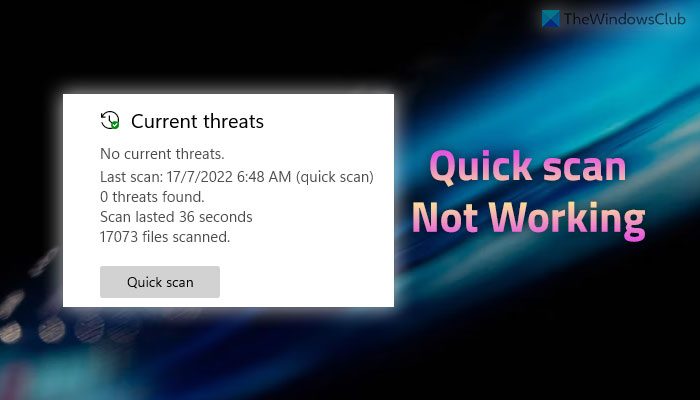

このウイルス対策は主に、システム全体の悪意のあるコンテンツやアーティファクトを検査し、リアルタイムで脅威に対抗することにより、総合的なセキュリティを提供することを目的として設計されました。したがって、プログラムを高い特権で実行することが不可欠でした。これにより、攻撃の潜在的な候補となりました (特に、Windows Defender ウイルス対策のコンテンツ パーサーに存在し、任意のコードの実行を引き起こす可能性のある脆弱性)。

サンドボックス内で Windows Defender を実行すると、特権の昇格がはるかに困難になり、攻撃者のコストが増加します。また、このように安全で隔離された環境で Windows Defender ウイルス対策を実行すると、不幸な出来事やシステム侵害が発生した場合でも、悪意のあるコードの入力が制限されます。

ただし、これらのアクションはすべてパフォーマンスに直接影響します。したがって、パフォーマンスが低下しないようにするには、マイクロソフト斬新なアプローチを採用しました。サンドボックスと特権プロセス間のやり取りの数を最小限に抑えることを目的としています。

同社はまた、実行時に読み取り専用となるメモリ マップト ファイルに大部分の保護データをホストするモデルも開発しました。このアクションにより、オーバーヘッドが発生しないことが保証されます。さらに、保護データは複数のプロセスにホストされます。これは、署名やその他の検出および修復メタデータにアクセスするために特権プロセスとサンドボックス プロセスの両方が必要な場合に有益であることがわかります。

最後に、サンドボックス プロセスはそれ自体で検査操作をトリガーすべきではないことに注意することが重要です。また、すべての検査で追加のスキャンがトリガーされるべきではありません。このルールに準拠するには、サンドボックス戦略の機能を完全に制御する必要があります。 Windows Defender ウイルス対策サンドボックス戦略における低特権昇格は、強力な保証を実装し、きめ細かい制御を可能にする完璧な方法を提供します。

この新たな開発は、テクノロジーの世界に変化を引き起こし、イノベーションをマイクロソフトの DNA の一部にすることを目的としています。